asus маршрутизаторында портты қайта жіберуді орнату. Asus маршрутизаторында порттарды қалай ашуға болады

TechnoDrive бұл туралы бірнеше рет жазған Wi-Fi маршрутизаторын қорғаңызқажет және бұл әкімшінің басты мәселесі болуы керек үй желісі. Неліктен бұлай деп сұрайсыз? Өйткені, ақпарат әдетте маршрутизаторда сақталмайды! Бұл дұрыс, бірақ деректеріңіз маршрутизатор арқылы өтеді және джейлбрейктелген құрылғыда оны ұстап алуға немесе қайта бағыттауға болады. Осыдан кейін, мысалы, сіз өзіңіздің логиніңіз бен пароліңізді мүлдем сүйікті емес адамға бересіз әлеуметтік желінемесе банкке кіріңіз және оны зиянкестердің жалған бетіне енгізіңіз (сізге дизайн бойынша ғана қажет нәрсеге ұқсайды). Автор жақында куә болды asus маршрутизаторыүй желісінде планшетте Интернеттен фильмді қалыпты көру кезінде бұзылған. Мұны қалай болдырмауға болатынын ойлап көрейік.

Маршрутизаторды қауіпсіз конфигурациялау үшін веб-интерфейс жеткіліксіз

Осылайша, Asus роутері үй желісінде планшетте онлайн фильм көру кезінде интернет арқылы бұзылды. Гаджет, сәйкесінше, WiFi арқылы қосылды. Сонымен қатар, планшетте ешқандай плагиндерсіз, - сәнді ОЖ-ның соңғы нұсқасы бар меншікті шолғыш пайдаланылды.

Ештеңе қиындық тудырмайтын сияқты! Өйткені, маршрутизатор ұзақ парольмен қорғалған, telnet-ке кіру (сондай-ақ Интернеттен браузер арқылы басқару) бұғатталған, сымсыз желітек сенімді MAC мекенжайлары үшін қол жетімді болды, ал шифрлау үшін WPA2-PSK (AES) технологиясы пайдаланылды. Идентификатор желі SSIDжасырылды (және т.б.).

бірақ орнату Asus маршрутизаторы тікелей «кинотеатр» веб-бетінен өзгертілді, содан кейін Интернет жоғалып кетті және маршрутизаторды қайта жүктегеннен кейін бақытсыз «инновациямен» байланыс қайта жалғасты. Маршрутизатордың басқару тақтасының құпия сөзі енді жұмыс істемеді!

Бұл жағдай веб-интерфейспен міндетті манипуляцияларды ғана емес, сонымен бірге тағы бір нәрсені қамтуы керек екенін анық көрсетті!

Бұл үй маршрутизаторларын өндірушілер әрқашан жаңа микробағдарламаны уақытында емес, ескі нұсқамен қамтамасыз ететініне байланысты. бағдарламалық қамтамасыз етужиі қамтиды хакерлерге белгіліосалдықтар.

Маршрутизаторды бұзуды қалай болдырмауға болады?

0. Ең алдымен, сілтемедегі мәтіннен нұсқауларды орындаңыз, қажетті бөлім шақырылады (әйтпесе әрі қарай оқи алмайсыз).

1. WiFi маршрутизаторының өндірушісі осалдықтар туралы тақырыптарда бар-жоғын білу үшін Интернетті мұқият іздеңіз.

Сұраныс үлгісі ағылшын тілі: «asus router осалдығы» (орыс тілінде ақпарат кеш болуы мүмкін).

Сатушы «жанды» ма? Біз әрекет етуіміз керек! Сонымен қатар, шолулардағыдан басқа WiFi маршрутизаторы қолданылған болса да әрекет етіңіз (сіздікі уақытында тексерілмеген болуы мүмкін немесе сынақшы ол сатылмайтын елде тұрады).

Назар аударыңыз! Сіз өзіңіздің қауіп-қатеріңізге және тәуекеліңізге байланысты келесі әрекеттерді орындайсыз. Автор барлық нұсқаларды конфигурациялау кезінде барлық өндірушілердің барлық маршрутизаторларының салдарын болжай алмайды операциялық жүйелер. Жыпылықтау және iptables маңызды, құрылғыны қалпына келтірмейтіндей етіп бұзу мүмкіндігі бар және қызмет көрсету орталығы! Бұл әсіресе жыпылықтау үшін дұрыс!

2. Интернетте көрсетілген осалдық «емделсе» жаңа микробағдарламамикробағдарламаны өзгертіп көріңіз. Асықпаңыз, өндірушінің веб-сайтындағы нұсқауларды мұқият оқып шығыңыз!

Кеңес: Жыпылықтау сіздің негізгі «пациентіңізді» «кірпіш етіп» (немесе оны уақытша қолжетімсіз ететін) жағдайда, қолыңызда қосалқы жұмыс істейтін WiFi маршрутизаторы болғаны дұрыс. Немесе, кем дегенде, сізге балама Интернетке қол жеткізу қажет мобильді құрылғы, «жергілікті» және WiFi-ге байланысты емес.

Нұсқау: егер оларда осалдықтар болса да, біз «балама» микробағдарламаны пайдалануды ұсынбаймыз. Балама микробағдарлама- бұл бұзуға қарсы панацея емес (бірақ, әрине, олардың кейбіреулері қауіпсіздік параметрлерін жақсартуға мүмкіндік береді)

Маршрутизаторды орнату: бірінші - міндетті тексеруөшіру және қосу арқылы параметрлерді қалпына келтіріңіз

Содан кейін қызық басталады! Алдын алу маршрутизаторды бұзу,вирус жұққан планшет, смартфон, Smart TV немесе смарт тоңазытқыш WiFi маршрутизаторының басқару тақтасына кіре алмайтындай етіп оның порттарын қолмен қорғаймыз. Әрине, бұл 100% кепілдік емес, бірақ зиянды сценарийлердің жұмысын қиындатады!

Ең алдымен, біз маршрутизаторға Telnet арқылы қол жеткізуге болатынына және біздің жаңа екеніне көз жеткізуіміз керек қосымша параметрлермаршрутизаторды өшіріп, қоссаңыз, қалпына келтіріңіз!

1. Маршрутизаторға Telnet қатынасы бар екеніне көз жеткізіңіз. Ол үшін маршрутизатордың IP мекенжайын біліңіз. «Бастау» - «Орындау» түймесін басыңыз - «cmd» теріңіз - «Enter» - «ipconfig / барлығы» теріңіз - «Enter». «Негізгі шлюз» - бұл маршрутизатордың IP мекенжайы.

Linux пәрмені: «бағыт -n», бірінші жолдан екінші IP іздеңіз.

2. Маршрутизаторды Telnet арқылы енгізуге тырысыңыз, қара терминал терезесінде теріңіз: «маршрутизатордың telnet IP_адресі» (мысалы, 192.168.1.2).

Айтпақшы, Telnet арқылы кіруге алдын ала маршрутизатордың веб-интерфейсі арқылы рұқсат етілуі керек, браузерде маршрутизатордың http://IP_address_мекен-жайын енгізіңіз және параметрлерден осы опцияны іздеңіз (Өшірулі күйде Telnet міндетті түрде болмайды. қосылу).

3. Telnet үшін логин мен құпия сөз басқару веб-интерфейсімен бірдей болуы керек және егер олар «admin/admin» немесе «admin/1234» болса, арнайы таңбалар мен сандардан тұратын қалыпты ұзын құпия сөзді орнатуды ұмытпаңыз. веб-интерфейс!

Қайталап айтамыз, сіз өзіңіздің қауіп-қатеріңізге және тәуекеліңізге қарай әрекет етесіз, автор оған кепілдік бере алмайды жеке тәжірибебарлық ықтимал маршрутизаторларда сәтті қайталануы мүмкін!

5. Сіз сайтты бұғаттап көрейік ешқашанжелі сүзгісінің жұмысын тексеру және тексеру үшін қажет емес табысты жұмысмаршрутизаторды өшірген кезде параметрлерді қалпына келтіріңіз.

Мысалы, бұл сайт «Сингапур иттеріне арналған әрекет» болсын (asdsgapore.com, IP: 192.185.46.70). Веб-шолғышта asdsgapore.com сайтын ашыңыз. Ашылды? Енді терминалға пәрменді енгізіңіз:

Iptables -I FORWARD -s 192.185.46.70 -j DROP

6. Маршрутизатор бұл пәрменге ант етпесе, бірақ оны өте сабырлы түрде қабылдаса, онда интернет-браузерді ашып, asdsgapore.com сайтына кіріп көріңіз. Егер ол бұрын ЖҮКТЕЛГЕН болса, бірақ қазір жоқ болса, Asus Wi-Fi маршрутизаторындағы (немесе сіз сынап жатқан кез келген басқа) порттарды жабуға болады.

Сізде желі сүзгісі жұмыс істеп тұр және iptables пайдалануға құқығыңыз бар!

7. ЕҢ МАҢЫЗДЫ БӨЛІМ! WiFi маршрутизаторын желіден өшіріп, бірнеше секундтан кейін қайта қосыңыз. Егер бір минут өтсе және asdsgapore.com сайты шолғышта қайтадан ЖҮКТЕЛГЕН болса, оны қосу және өшіру iptables-тегі өзгерістерді өшіреді және сіз сол жерде өзгертулеріңізді еркін жасай аласыз, содан кейін оларды қалпына келтіре аласыз ( басқару тақтасына кіру қажет болғанда) маршрутизаторды жай ғана өшіріп, қосу арқылы.

8. Бірақ iptables көмегімен манипуляциялардан кейін asdsgapore.com ЖҮКТЕЛМЕЙДІ, бұдан әрі эксперимент жасамағаныңыз жөн! Бұл құрылғының күйін есте сақтайтынын және қате енгізілген пәрмендер сізді кем дегенде маршрутизаторды зауыттық параметрлерге қайтаруға (процесс маршрутизаторды орнату нұсқауларында сипатталған) немесе қызмет көрсету орталығына хабарласуға мәжбүр ететінін көрсетеді.

9. Егер 'Action For Singapore Dogs' сәтті бұғатталған болса, содан кейін сәтті ашылған болса, telnet арқылы «қара терезеде» жаңа пәрмендерді жол бойынша енгізіңіз:

Iptables -I INPUT -p udp --dport 443 -j DROP

Iptables -I INPUT -p udp --dport 80 -j DROP

Iptables -I INPUT -p udp --dport 23 -j DROP

Iptables -I INPUT -p udp --dport 22 -j DROP

Iptables -I INPUT -p udp --dport 21 -j DROP

Iptables -I INPUT -p tcp --dport 443 -j DROP

Iptables -I INPUT -p tcp --dport 80 -j DROP

Iptables -I INPUT -p tcp --dport 22 -j DROP

Iptables -I INPUT -p tcp --dport 21 -j DROP

Iptables -I INPUT -p tcp --dport 23 -j DROP ; Шығу

Нұсқау: бұл соншалықты қиын емес, өйткені «жоғары көрсеткі» алдыңғы жолдарды қайтадан ашуға және оларды өңдеуге мүмкіндік береді, содан кейін «Enter» пернесін басу керек. Немесе терминал терезесіндегі TechnoDrive мәтінінен жолдарды бір-бірден көшіріп алуға және орындауға болады.

10. Telnet арқылы 23-ші порттан кірсеңіз (бұл әдепкі параметр), онда ең соңғы жолдан кейін сіз маршрутизаторға қол жеткізе алмайсыз және ол Telnet-тен шығады. Осылай болуы қажет!

Енді хакерлер бұл порттарды (21, 22, 23, 80 және 443) TCP және UDP протоколдарын пайдалана алмайды (тіпті желідегі пайдаланушы құрылғылары, мысалы, IP бейне нәресте мониторы немесе смарт шам шамы болса да) , бұзылған).

11. Ал браузер арқылы әкімші панеліне (басқару тақтасына) кіру қажет болғанда маршрутизаторды өшіріп, қосу жеткілікті болады.

Содан кейін, қажет болса, веб-интерфейс арқылы енгізіңіз, содан кейін telnet және iptables туралы жоғарыда айтылғандардың барлығын қайталаңыз (Сингапур сайтын сынауды қоспағанда).

Айтпақшы, егер Интернеттегі маршрутизатордың осалдықтарында басқа осал порттар көрсетілсе, мысалы, 9999, оларды командалар тізімінің жоғарғы жағына қосу керек! Жұмыс мысалы:

Iptables -I INPUT -p udp --dport 9999 -j DROP

Iptables -I INPUT -p tcp --dport 9999 -j DROP

Әйтпесе, маршрутизатор конфигурациясы толық болмайды, осы порт арқылы маршрутизаторды бұзу мүмкіндігі бар! Басқаша айтқанда, сіздің өндірушіңіз құрылғыны басқару үшін стандартты емес порттарды пайдалана алады, содан кейін iptables ережелерін реттеу қажет. Жалпы, интернетте маршрутизатордың кемшіліктері туралы мүмкіндігінше білуге тырысыңыз!

Маршрутизаторды «соңына дейін» конфигурациялай алмасаңыз не істеу керек?

Әрине, WiFi маршрутизаторындағы барлық күдікті порттарды жауып тастаған жөн, өйткені DNS әдетте олар арқылы ауыстырылады және тіпті маршрутизаторлар жаңартылады.

Мысалы, DHCP / 67 қызметіне арналған UDP портын ашық қалдырыңыз (бірақ DHCP-ден бас тартуға болады, егер желі параметрлерібарлық құрылғыларда қолмен орнату). Олардың Қазіргі күй, режимінде автоматты реттеу(әр клиентте) жазуға болады - содан кейін статикалық конфигурация үшін өрістерге IP мекенжайларын енгізіңіз.

53 DNS портына арналған UPD мәселесі қайшылықты болып табылады, мұнда сіз DNS серверлерінің қайсысына байланысты тәжірибе жасауыңыз керек. желі параметрлеріпайдаланып жатырсыз. Мысалы, біз әрбір «клиентте» орнатқан статикалық IP (DHCP жоқ) және Google DNS серверлері Asus маршрутизаторындағы TCP / UDP хаттамалары арқылы жабылған 53 порты желіге нашар әсер еткен жоқ.

Егер сіз маршрутизаторды орнатуда толығымен «ұпай» алсаңыз?

Дегенмен, жоғарыда айтылғандай, хакерлер басып алғаннан кейін маршрутизаторды мүлде бұзуға қарсы конфигурацияламасаңыз, мысалы, сіз онлайн.svoi-bank-doverie.ru үй желісіндегі кез келген құрылғыдағы шолғышты тересіз. , және сіз банктік шотыңыздан пайдаланушы атыңыз бен құпия сөзіңізді алуға тырысатын «қулық» сайтына түсесіз. Жалғыз үміт - SMS-тексеру!

WiFi маршрутизаторын құрылғылардың өзін қорғау арқылы клиенттік құрылғы шабуылдарынан қорғауға болады

Планшеттерге келетін болсақ, браузерлерді маршрутизаторларға әсер ететін (тек қана емес!) шабуылдардан қорғау шаралары ретінде iOS жүйесіне арналған Kaspersky Safe Browser және Chrome/Chromium үшін AdBlock Plus қолданбасын ұсынамыз.

Сондай-ақ, жаңартылған Яндекс браузері озық қорғау технологияларын уәде етеді.

Family Hub тоңазытқыштары және басқа заттар үшін антивирус микробағдарламаны мүмкіндігінше жиі өзгертуін күтуге тура келеді.

Бірақ бұл шешімдер де мінсіз емес! Өйткені, қорғалған браузерлер мен антискрипт плагиндерінде вирус жұққан сайттардың тізімін дереу жаңартуға уақыт жоқ, ал хакерлер үнемі « стандартты емес қолданбалар» WebRTC сияқты «өмірді жеңілдететін функция».

Сондықтан маршрутизатор кез келген жағдайда қорғалуы керек!

Әлі заттар интернеті үшін антивирус жоқ.

IP камераларын бұзатын хакерлерден қорғауға келетін болсақ, жетілдірілген тұрмыстық техника, Интернет арқылы басқарылатын смарт үйлер, теледидарлар мен шамдар, сағаттар, сенсорлар, медиа серверлер және басқалары ... «Мұнда бәрі нашар» және мен тек жалпы кеңес бере аламын!

Келе жатқан заттар интернетіне тым көп сенбеңіз, қорғаңыз (мұқият баптаулар, жаңа микробағдарлама арқылы немесе желі қажет болмаса, Интернеттен ажырату арқылы қорғалуы мүмкін) - ең алдымен маршрутизаторларды қорғау керек! . .

Түйіндеме

TechnoDrive басылымы Asus WiFi маршрутизаторын ішінен және сыртынан бұзудан қорғаудың мысалын береді. жергілікті желі iptables (netfilter) көмегімен танымал 21 (FTP), 22 (SSH), 23 (Telnet), 80 (HTTP) және 443 (HTTPS) порттарындағы барлық кіріс TCP/UDP пакеттерін блоктау арқылы. Маршрутизаторға қосымша порттарды жабу қажет болуы әбден мүмкін (мысалы, 9999)!

Бірақ алдыңғы нәзік күйге келтірувеб-интерфейс? Әрине, бірақ содан кейін (конфигурацияны сақтағаннан кейін) хакерлер басқару панеліне түспеуі үшін iptables қолданған дұрыс!

Бір нәрсені қайта конфигурациялау қажет болса, рұқсатты қалай қайтаруға болады? Маршрутизаторды өшіріп, қосыңыз және жоғарыдағы порттарды жабатын барлық кеңейтілген iptables параметрлері жойылуы керек.

Веб-интерфейс арқылы конфигурацияға өзгертулер енгізгеннен кейін порттарды Telnet арқылы қайтадан блоктаңыз. Маршрутизатор электр желісіне үздіксіз қуат көзі арқылы қосылған болса, мұны өте сирек жасау керек болады. В әйтпесе қосымша қорғанысқуат өшірілген сайын «нөлге» шығарылады (UPD: және провайдермен байланыс үзілгеннен кейін *).

Порттардың жабық екенін қалай тексеруге болады? Маршрутизатордың әкімші панеліне браузер арқылы да, Telnet арқылы да қол жеткізе алмайсыз және Sesame маршрутизатор өшіріліп, қосылғаннан кейін ғана ашылады. Сонымен қатар, көлік қозғалысы бойыменмаршрутизатор еркін өтуі керек, өйткені біз iptables-тегі FORWARD ережелерін өзгерткен жоқпыз.

* - Жұмыс барысында эксперименттік WiFi маршрутизаторы iptables файлдарын қалпына келтіретіні анықталды бастапқы күйкейін автоматты қалпына келтірупровайдермен байланыс. Қаншалықты жиі? ADSL қосылымы бірнеше күн сайын үзіледі. Порттардың жабылғанын қалай бақылауға болады? Мысалы, маршрутизатордың веб-интерфейсінің IP мекенжайын ретінде енгізіңіз бастапқы бетбраузерге. Маршрутизатордың басқару тақтасы болса жүктеу, содан кейін порттар ашылды және оларды Telnet арқылы жоғарыдағы пәрмендер арқылы қайтадан жабу керек. Бұл процесті толығымен автоматтандыруға бола ма? Әрине, бірақ бұл бағдарламалау дағдыларын қажет етеді.

Ұмытып кете жаздады: TechnoDrive тобы бар - және қосулы. Қосылыңыз!

|

Порттар...?!

Кейбір жағдайларда маршрутизатордағы портты қайта жіберужай керек. Мысалы, сіз «маршрутизаторда (маршрутизаторда) отырасыз» және адамдардың сіздің маршрутизаторыңызға тікелей құрылғыңызға қатынасуын қалайсыз (мысалы, бұл DC ++ клиенті немесе ойын/веб сервері үшін пайдалы болуы мүмкін).

Жалпы, мұнда күрделі ештеңе жоқ. Мәліметтер, әрине, маршрутизатордан маршрутизаторға дейін ерекшеленеді, бірақ жалпы идеясол күйінде қалады. Барлық салыстырмалы түрде жаңа маршрутизаторларда бұл функция бар. Егер мұндай ештеңе таба алмасаңыз, маршрутизатордың «Пайдаланушы нұсқаулығын» қараңыз. Мен мұны қалай жасау керектігін мысалмен көрсетемін. Asus RT-N66U маршрутизаторында DC++ клиентін конфигурациялау үшін портты қайта жіберу.

Интранет IP мекенжайын орнатыңыз

Біріншіден, желідегі маршрутизатор сізге IP мекенжайын статикалық түрде беретініне көз жеткізіңіз (әрдайым бірдей). Маршрутизаторда бұл үшін DHCP сервері жауап береді. Егер ол қосылса (параметрлерді қараңыз, LAN бөлімінің жанындағы бірдеңені қараңыз), DHCP-ді статикалық түрде айналып өтіп, құрылғыңызға IP мекенжайын тағайындау керек.

Қойындыда LAN-DHCP серверіқолмен IP тағайындауды қосу ( Қолмен тағайындауды қосыңыз), төмендегі өрістен MAC мекенжайыңызды таңдаңыз (егер маршрутизаторға бірнеше машина қосылған болса, сіз MAC мекенжайын қойындысынан біле аласыз. Желі картасыбасу арқылы Клиенттер«, және » Жаңарту«. Ағымдағы IP-ді біле отырып, сіз кестенің оң жағында MAC көресіз), қалаған IP-ді (ақылға қонымды шектерде), басыңыз. қосужәне Қолдану. Барлығы, сақталғаннан кейін желідегі құрылғыңызда әрқашан көрсетілген IP мекенжайы болады.

Қайта жіберу (ашу) порттары

Енді сіз ең маңызды нәрсеге қауіпсіз өте аласыз. қойындысы WAN-виртуалды сервер/портты бағыттау (Интернет/портты бағыттау) Опцияны қосыңыз Портты қайта жіберуді қосыңыз (Портты қайта жіберуді қосыңыз) егер сіз мұны жасамаған болсаңыз.

Және қажетті өрістерді толтырыңыз:

- Қызмет атауы (қызмет атауы)- портты қайта жіберу «ережесінің» міндетті емес атауы;

- Порт диапазоны (порт диапазоны)- порт диапазоны (немесе 1 нақты), МЕНмаршрутизатор кіріс қосылымдарын қайта бағыттайтын;

- Жергілікті IP (жергілікті IP)- жергілікті (желі ішінде) IP, ҮСТІНДЕқандай маршрутизатор порттардан кіріс қосылымдарын бағыттайды

- Жергілікті порт (жергілікті порт)- IP бар құрылғыдағы порт нөмірі

- хаттама- маршрутизатор қандай қосылымдарды ұстауы керек.

DC клиентін конфигурациялау үшін, мысалы, 2 портты ашу (алға жіберу) қажет: TCP/UDP үшін 3000 және TLS үшін 3001 (TCP протоколы арқылы жұмыс істейді).

Осылайша, біз келесі мазмұнмен 2 жолды қосып, толтырамыз және шертеміз Қолдану:

# атауы Port-Range Local-Ip Local.Port Protocol түрі dc-tcp 3000 192.168.1.2 3000 BOTH dc-tsl 3001 192.168.1.2 3001 BOTH

Барлығы осында. Енді маршрутизатор барлық кіріс TCP/UDP қосылымдарын 3000:3001 порттарына тікелей IP 192.168.1.2 бар машинаның 3000:3001 порттарына қайта бағыттайды.

DC++ клиентін орнату

Тұрақты ток клиентін конфигурациялау қалады. Қосылым параметрлерін ашыңыз Файл-Параметрлер-Қосылым | Құралдар-Параметрлер-Қосылым; менде eiskaltdcpp).

Және таңдаңыз:

- радио түймесі Портты қолмен бағыттау;

- сәйкес өрістерге порттарымызды енгізіңіз.

P.s.Егер маршрутизатор UPnP технологиясын қолдаса, онда сіз бұл тармақты параметрлерден таңдай аласыз және порттарды енгізбеңіз - бағдарлама өзін анықтауы керек, сонымен қатар маршрутизатордағы барлық қажетті порттарды жіберуі мүмкін. Бірақ мен бәрінде айқындықты жақсы көремін :)

Ол жұмыс істейді..?

Барлығы. Барлығы жұмыс істейтінін тексеру қалады. Бірақ... антивирус, желіаралық қалқан және басқа да көптеген нәрселер бар! Олар қажетті порттарға кіруді бұғаттауы мүмкін. Менің ойымша, оларды орнату сізге қиын болмайды (:

Мысалы, Fedora 16-да маған скрипка жасау керек болды iptables

Su # барлық қолданыстағы ережелерді қараңыз: iptables -nvL # if, және, ең алдымен, қалаған порттарконфигурацияланбаған - осыны түзетіңіз # IPtables қажетті порттарға кіріс қосылымдарын ашыңыз -A INPUT -p tcp -m tcp --dport 3000 -j IPtables ҚАБЫЛДАУ -A INPUT -p tcp -m tcp --dport 3001 -j iptables ҚАБЫЛДАУ -A INPUT -p udp -m udp --dport 3000 -j ҚАБЫЛДАУ # осы порттардан шығатын шығыс қосылымдарды iptables -A OUTPUT -p tcp -m tcp --dport 3000 -j ҚАБЫЛДАУ iptables -A OUTPUT -p tcp -m tcp -- dport 3001 -j iptables ҚАБЫЛДАУ -A OUTPUT -p udp -m udp --dport 3000 -j ҚАБЫЛДАҢЫЗ # жақсы, *барлығын* жабу ережелерінің жоқтығын тексеріңіз # Менде бір болды: # -A INPUT -j REJECT -- қабылдамау -with icmp-host-prohibited # оны жою үшін iptables іске қосу керек -D INPUT -j REJECT --reject-with icmp-host-prohibited # барлық өзгертулеріңіз # iptables шығысында көрсетілгенін тексеріңіз. сақтау

# Көптеген дистрибутивтерде сервистік iptables сақтау жеткілікті болады # Fedora 16 сияқты Systemd үстемдік ететін жерде # пайдаланыңыз ескі нұсқасыпәрмендер: /usr/libexec/iptables.init сақтау # соңғы шара ретінде, конфигурацияларды әрқашан vim тұтқаларымен түзете аласыз /etc/sysconfig/iptables

Енді осымен бітті.

Көптеген маршрутизаторлар үшін бірдей нәрселерді орнату нұсқауларын таба аласыз (егер сізде beeline болмаса, бұл жалпымаңызды емес). Параграфты қараңыз Жергілікті ресурстарға қолжетімділікті орнату.

В бұл мысал Asus RT-N12VP маршрутизаторында портты қайта жіберуді орнатуды қарастырыңыз. Сондай-ақ Rvi-ден бейнетіркегіш қолданылады. Бұл жағдайда біз DVR IP-ін білеміз - 192.168.2.221. Енді маршрутизатордың параметрлеріне өту керек, маршрутизатордың мекенжайы 192.168.2.254. Сіздің жағдайда, әдетте, Asus - 192.168.1.1, бірақ мұнда сіз қазірдің өзінде қарап, сол жерде тексересіз. Сондай-ақ, оның мекенжайын компьютерді / ноутбукты маршрутизаторға қосу және желілік параметрді қарап шығу арқылы білуге болады, қай шлюз мекенжайы алынған - бұл маршрутизатордың мекенжайы.

Қосылу мәліметтері (мысал):

Сонымен, біз маршрутизатордың IP мекенжайын білеміз, браузерді ашыңыз және оның мекенжайын енгізіңіз, 192.168.2.254, авторизация терезесі пайда болады, логин мен парольді енгізіңіз. Біз құлаймыз басты бет. Енді сол жақ мәзірде портты қайта жіберуді конфигурациялау үшін түймесін басыңыз ғаламтор

Енді жоғарғы жағын басыңыз Портты бағыттау

Нүкте қою Портты қайта жіберуді қосыңыз.Төменде бағыттаушы порттарды тіркеуге болады. Біздің жағдайда TCP 37777 және UDP 37778 порттарын RVi DVR-ге жіберу керек, сондықтан өрісте Қызмет атауықызметтің атын жазыңыз, мысалы nvr1, порт диапазоны 37777, Жергілікті IP мекенжайы -тізімнен DVR IP мекенжайын белгілеңіз немесе таңдаңыз (менің жағдайда бұл 192.168.2.221). Жергілікті порт - 37777, хаттама - TCP. Біз плюс түймесін басамыз. Аналогия бойынша біз 37778 UDP портымен де солай істейміз.

Осы «портты бағыттау» (портты қайта жіберу) не үшін қажет екенін бастайық? Үйдегі жергілікті желілерде ол P2P клиенттерінің (µTorrent, DC++ және т.б.) қалыпты жұмыс істеуі үшін, желі арқылы ойнау үшін (ойын сервері компьютерде болғанда), сонымен қатар WEB-, FTP- үшін қажет. қысқа, кез келген серверлер үшін

Жалпы, «портты қайта жіберу» екі жолмен жүзеге асырылуы мүмкін:

Бұл әдіс P2P клиенттері үшін қолайлы (олардың барлығы дерлік пайдалана алады бұл технология). UPnP пайдаланған кезде портты қайта жіберу автоматты түрде жүзеге асырылады, бірақ бұл әдіс барлық қолданбалар үшін қолайлы емес. Ол үшін сізге қажет:

Портты қолмен бағыттау

Бұл қиынырақ, бірақ дұрыс және сенімді жол. Порттарды қолмен қайта жіберу кезінде (бекітілген) IP мекенжайы

UPnP (әмбебап қосу және ойнату) арқылы портты қайта жіберу

Asus RT-N16 маршрутизаторында UPnP қосыңыз

Asus WL520GU маршрутизаторында UPnP қосыңыз

D-Link DIR-330 маршрутизаторында UPnP қосыңыз

NetGear WNR3500 маршрутизаторында UPnP қосыңыз

TP-Link TL-WR541G / TL-WR542G маршрутизаторында UPnP қосу

TrendNet TEW-652BRP маршрутизаторында UPnP қосыңыз

ZyXel KEENETIC маршрутизаторында UPnP қосыңыз

µTorrent ішінде портты қайта жіберуді орнату

DC++ жүйесінде портты бағыттауды конфигурациялау

Портты қолмен бағыттау

Порттарды қолмен қайта жіберу біздің компьютерде статикалық болуы керек(тұрақты) IP мекенжайы. Мұны MAC мекенжайын байланыстыру арқылы да жасауға болады желілік картамаршрутизатордың (маршрутизатордың) DHCP сервер параметрлеріндегі белгілі бір IP мекенжайына немесе желілік қосылым параметрлерінде IP параметрлерін қолмен орнату арқылы. Екінші жағдайда, маршрутизатор біздің IP мекенжайымызды басқа компьютерге тағайындамауы үшін, біз таңдаған IP мекенжайы DHCP сервері шығарған IP мекенжайларының пулынан (диапазонынан) тыс екеніне көз жеткізуіміз керек.

Біздің ДК мекенжайын статикалық ету

Ағымдағы желі конфигурациясын табыңыз

Біз Win + R пернелерін басу арқылы «Іске қосу» терезесін шақырамыз және жолға «cmd» теріңіз, содан кейін ашуды (немесе Enter пернесін) басыңыз.

Ашылған терезеде «ipconfig -all» деп теріп, Enter пернесін басыңыз. Пәрмен бізді қызықтыратын ағымдағы желі конфигурациясын көрсетеді:

- Компьютер атауы

- Физикалық мекенжай

- IPv4 мекенжайы (WinXP үшін - IP мекенжайы)

- Ішкі желі маскасы

- Негізгі қақпа

- DNS сервер(лер)і

MAC мекенжайын (физикалық мекенжай) IP мекенжайымен байланыстыру

Біз маршрутизатордың DHCP серверінің параметрлеріне кіріп, желілік картаның физикалық мекенжайын (және қажет болса, компьютер атауын) көрсете отырып, компьютерімізге IP мекенжайын тағайындауымыз керек.

Ескертпе: Ағымдағы конфигурациядағыдай IP мекенжайын пайдалануға болады. Оны өзгертуге де болады. Мысал: Әдепкі шлюзіңіз 192.168.1.1 болса, мекенжайыңыз 192.168.1.2 - 192.168.1.254 ауқымында болуы мүмкін) Әртүрлі өндірушілердің (модельдердің) маршрутизаторларындағы физикалық мекенжай болуы мүмкін. әртүрлі түрі. Мысалы: 00-25-B3-69-22-7C, 00:25:B3:69:22:7C немесе 0025B369227C

Біз желілік картамыздың IP параметрлерін орнаттық (DHCP сервері таратқан мекенжайлар диапазонының шекараларын реттеу кезінде)

Жергілікті желі қосылымының сипаттарын ашыңыз (Интернетке кіру үшін пайдаланылады), бұл әрекетті орындау үшін оны басыңыз оң жақ түймешікті басыңызтінтуірді таңдап, «Сипаттар» таңдаңыз.

WinXP үшін желі қосылымдарын мына мекенжайға өту арқылы табуға болады Басқару тақтасы -> Желі қосылымдары Vista/Win7: Басқару тақтасы -> (Желі және Интернет) -> Желі және ортақ пайдалану орталығы жалпыға қолжетімділік-> Адаптер опцияларын өзгерту

Біз TCP/IPv4 протоколын конфигурациялауымыз керек (WinXP үшін - TCP/IP). Оны тізімнен тауып, оны екі рет басыңыз. Пайда болған терезеде «Келесі IP мекенжайын пайдалану» пәрменін таңдап, сәйкес өрістерге IP мекенжайын, ішкі желі маскасын және Әдепкі шлюзді енгізіңіз. (мәндер ағымдағы желі конфигурациясынан алынған, жоғарыдан қараңыз). DNS сервері үшін де солай істейміз: «Келесі DNS сервер мекенжайларын пайдалану» тармағын таңдап, «Қалаулы DNS сервері» өрісіне мәнді енгізіңіз (егер ipconfig екі DNS серверін көрсетсе, екіншісін «Балама DNS серверіне орналастыру керек) мекенжайы» өрісі). Содан кейін қайтадан «OK» түймесін басыңыз «OK».

Ескерту: IP мекенжайыАғымдағы конфигурациядағыдай пайдалануға болады. Оны өзгертуге де болады. Мысал: Әдепкі шлюзіңіз 192.168.1.1 болса, мекенжайыңыз 192.168.1.2 - 192.168.1.254 ауқымында болуы мүмкін)

TCP/IP конфигурациялаудан кейін біз маршрутизатордың DHCP серверін конфигурациялауға кірісеміз. Оқиғаларды болдырмау үшін бізге DHCP сервері беретін IP мекенжайларының пулынан (диапазонынан) тыс болу үшін таңдаған IP мекенжайы қажет. Ол үшін біз бұл шекараларды сәл жылжытамыз. Сіз жоғарғы және төменгі шекараларды жылжыта аласыз - мұнда бұл сізге ыңғайлы. Мысал: біздің IP мекенжайымыз 192.168.0.4, пулдың бастапқы мекенжайын өзгерту (төменгі шекараны жылжыту) қисынды, содан кейін DHCP сервері IP мекенжайларын таратады, айталық, 192.168.0.5-тен 192.168.0.254-ке дейін. Бұл жағдайда біздің IP мекенжайымыз басқа құрылғыға тағайындалмайды. Төменде мұны қайда істеу керек. Ескертпе: басын немесе аяқталуын өзгерткенде IP мекенжайлары, өзгеріп жатқанымызды ұмытпаңыз тек соңғы сан (3-ші нүктеден кейін)

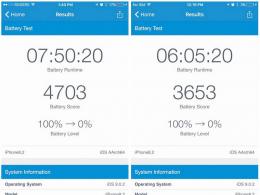

Қайырлы күн, құрметті оқырмандар. Мен жақында кеңсеге сатып алдым жаңа маршрутизатор, атап айтқанда Asus RT-N14U және менің алдында RDP сеанстары үшін порттарды 3389 портына және торрент порттарына бағыттау міндеті тұрды, tk. торренттердің ешқайсысына жүктелгісі келмеді (мүмкін, олар маршрутизатордың желіаралық қалқаны арқылы бұғатталған). Көптеген адамдар білетіндей, RDP сеанстары TCP протоколын пайдаланады және торрент трекерлерінен файлдарды жүктеу UDP протоколы арқылы жүзеге асырылады.

Мен бірінші орындаған нәрсе uTorrent ішіндегі кіріс қосылымдарының портын өзгерту болды. Мұны істеу үшін бағдарламаға өтіп, қойындыға өтіңіз Параметрлер - Бағдарлама параметрлері.

Содан кейін OK түймесін басып, uTorrent бағдарламасын қайта іске қосыңыз.

Әдепкі IP мекенжайы, өзгертілмесе, болып табылады 192.168.1.1

Маршрутизатор бізге тіркелгі деректерін енгізуді ұсынады (пайдаланушы / құпия сөз)

Біз бұл деректерді енгіземіз және маршрутизатордың веб-интерфейсіне кіреміз

Бұл қойындыда келесіні толтырыңыз:

Портты қайта жіберуді қосу үшін таңдаңыз ИӘ,содан кейін төменгі жағында келесі деректерді толтырыңыз:

Қызмет атауы – R.P.D.

Порт диапазоны — 3389

Жергілікті IP мекенжайы - қосылатын компьютердің мекенжайы (сіздің ДК, сервер, т.б. мекенжайы).

жергілікті порт — 3389

Протокол — TCP

(Торрент трекерлері үшін, сәйкесінше, торрент атауын, бағдарламада көрсетілген портты (менің жағдайда 11111), жергілікті IP, жергілікті портты (11111), UDP протоколын (дұрыс орындалғанына сенімді болу үшін, сіз екі протоколды да көрсете алады ЕКІ)

Түймені басқаннан кейін Қолданумаршрутизатор қайта жүктеледі және біздің жаңа портты қайта жіберу ережелерін қолданады.

басыңыз Win+R, терезе пайда болады Жүгіру.

Біз оған жазамыз mstscжәне басыңыз ЕНГІЗУ

Терезе пайда болады:

Біз қайта бағыттаған компьютердің IP мекенжайын енгізіп, қосылу түймесін басыңыз.

Егер біз бәрін дұрыс жасасақ, пайдаланушы мен құпия сөзді енгізуді сұрайтын терезені көреміз

Бұл жетістік.

Енді торрент трекерлері арқылы файлдарды жүктеу қалай жұмыс істейтінін тексерейік. Магниттік сілтемені жүктеп алып, іске қосыңыз және жүктеудің жақсы болғанын көріңіз:

Жүктеп алу аяқталды, яғни біз бәрін дұрыс орындадық.

Бұл мақалада порттарды қайта жіберу (қайта жіберу) туралы ASUS маршрутизаторы RT-N14U аяқталды, егер мен сізге көмектесе алсам, мен өте қуаныштымын.