Сақтық көшірме стратегиясын әзірлеу. Деректердің тұтастығы әдістері мен құралдары Сақтық көшірме жүйелеріне шолу

Кітап компьютерлік жүйелер мен саладан хабардар оқырмандарға арналған. ақпараттық технологияларжәне осындай жүйелермен тікелей байланысты сақтау жүйелері мен Windows NT архитектурасы туралы білімдерін кеңейтуді қалайтындар. Кітап кәсіпорынның сақтау жүйелеріне назар аударады, ал тұтынушы деңгейіндегі жүйелерге аз көңіл бөлінеді. Бұл жарияланым сақтау технологияларын аз білетін бағдарламалық жасақтама мамандарының және Windows NT сақтау және өңдеу архитектурасы туралы қосымша білім алуға ұмтылатын сақтау мамандарының мүдделерін қолдауға тырысады. Сонымен қатар, кітап сипатталған тақырып бойынша жан-жақты ақпарат алуға ниетті барлық оқырмандарды қызықтырады.

Кітап:

Бұл беттегі бөлімдер:

Мысалы, деректер орталығында қолданылатын әртүрлі сақтық көшірме схемалары бар. Түрлі сақтық көшірме санаттарын бірге пайдалануға болатынын атап өткен жөн. Сақтық көшірме келесідей жіктеледі:

архитектураға негізделген;

функционалдылыққа негізделген;

желілік инфрақұрылымға негізделген.

Классификацияның әрбір түрін толығырақ қарастырайық.

5.3.1 Архитектураға негізделген резервтік классификация

Сақтық көшірме классификациясының бір түрі архитектураға негізделген. Сақтық көшірме ол қолданылатын нысандарға және сақтық көшірме қолданбасының мұндай нысандарды қаншалықты қолдайтынына байланысты. Қолжетімді архитектуралық сақтық көшірме түрлері 5.3.1.1–5.3.1.3 тарауларында сипатталған.

5.3.1.1 Дискідегі кескіндер мен логикалық блоктар деңгейінде сақтық көшірме жасау

Бұл жағдайда сақтық көшірме қолданбасы деректер блоктарымен жұмыс істейді. Әдетте, мұндай сақтық көшірме схемасы сервердегі барлық қолданбалардан көшірілген деректерге қол жеткізуді тоқтатуды талап етеді. Қолданба ішкі құрылымына қарамастан қатты дискіге қатынасады, содан кейін логикалық блок деңгейінде оқу/жазу әрекеттерін орындайды.>

Сақтық көшірменің бұл түрінің артықшылығы сақтық көшірме жасау және қалпына келтіру операцияларының жылдамдығы болып табылады, бұл жүйенің маңызды сәтсіздіктерінен кейін деректерді қалпына келтіру үшін әсіресе маңызды. Кемшілігі - қолданбалардың және тіпті операциялық жүйенің дискіге кіруіне тыйым салу бар. Тағы бір кемшілігі - рұқсат етілген файлдары бар дискінің сақтық көшірмесін жасау кезінде сақтық көшірмеден пайдаланылмаған логикалық блоктардың шамадан тыс мөлшерін көшіру. Кейбір сақтық көшірме қолданбалары пайдаланылмаған логикалық блоктарды анықтауға және өткізіп жіберуге қажетті сәйкес бағдарламалау логикасын қамтамасыз етеді. Бұл сақтық көшірмелер деп аталады диск кескінінің сирек көшірмелері.

Соңында, дискідегі барлық деректерді қалпына келтіруден айырмашылығы, тек белгілі бір файлды немесе бірнеше файлдарды шығарып алу өте қиын. Ол үшін сақтық көшірме жасау бағдарламалық құралы лентада сақталған файлдық жүйе метадеректерін өңдеуі және қажетті файлдың таспадағы орнын есептеуі керек. Кейбір бағдарламалар кескін деңгейіндегі сақтық көшірмеден белгілі бір файлдарды қалпына келтіруге мүмкіндік береді, бірақ тек кейбір амалдық жүйелер үшін. Басқа қолданбалар файл метадеректерін таспаға жазу арқылы кескін деңгейіндегі сақтық көшірмеден файлдарды қалпына келтіруді оңтайландыруға тырысады, мысалы, FAT16 файлдық жүйесіне арналған файл орналасу кестесі.

Windows 2000 жүйесімен жеткізілетін NTFS нұсқасында логикалық блоктардың орнына сәйкес келетін нүктелік кескін сияқты файлдардағы барлық метадеректер бар. Деректерді қалпына келтіру бағдарламасы қажетті метадеректерді табады, олардан қажетті файлдың әрбір қажетті логикалық блогының лентасындағы орнын есептейді. Осыдан кейін таспа бір бағытта айналдырылады және кері айналдыру процесінде барлық қажетті бөлімдер оқылады, бұл файлдарды қалпына келтіру үшін барлық деректерді алуға мүмкіндік береді. Таспа екі бағытта да артқа оралмайды, сондықтан қалпына келтіру уақыты қысқарып қана қоймай, таспаның қызмет ету мерзімі де қысқарады. Сипатталған сақтық көшірме қолданбаларына, мысалы, Legato Celestra кіреді.

Кейде сақтық көшірме жасау әдісін таңдау шектелетінін ескеріңіз. Егер дерекқор пайдаланылса бос дискФайлдық жүйесі жоқ жаңа том, сізге тек сурет деңгейіндегі сақтық көшірме мен қолданба деңгейіндегі сақтық көшірменің арасында таңдау керек (сақтық көшірменің бұл түрі 5.3.1.3 бөлімінде талқыланады).

5.3.1.2 Файл деңгейіндегі сақтық көшірме

Сақтық көшірменің бұл түрінде сақтық көшірме бағдарламасы операциялық және файлдық жүйелердің қызметтерін пайдаланады. Бір артықшылығы - белгілі бір файлды немесе файлдар жинағын қалпына келтірудің тиімділігі. Тағы бір артықшылығы - сақтық көшірме жасау кезінде файлдарға операциялық жүйе мен қолданбалар бір уақытта қол жеткізе алады.

Дегенмен, оның кемшіліктері де жоқ емес. Сақтық көшірмелер ұзағырақ уақыт алады, әсіресе кескін деңгейіндегі сақтық көшірмелермен салыстырғанда. Көшірме жасалса үлкен саншағын файлдар, каталог метадеректеріне қол жеткізу кезінде операциялық жүйеге және файлдық жүйеге жүктеме айтарлықтай болуы мүмкін. Бұған қоса, бұрын сипатталған ашық файлдар мәселесі бар.

Тағы бір кемшілігі қауіпсіздікке қатысты. Бұл мәселе сақтық көшірме жасау әдісіне (сурет деңгейі немесе файл деңгейі) қарамастан орын алады және сақтық көшірме пайдаланушының емес, әкімші немесе сақтық көшірме операторының тіркелгісінің құқықтарымен орындалатындығына байланысты. Бұл бір қалпына келтіру операциясында әртүрлі пайдаланушылардан файлдарды қалпына келтірудің жалғыз жолы. Қатынасты басқару тізімдері және файлды иелену деректері сияқты файл метадеректерінің дұрыс конфигурациялануы міндетті шарт болып табылады. Мәселені шешу үшін сақтық көшірмеден деректерді қалпына келтіру кезінде метадеректерді орнату үшін қажет файл және операциялық жүйе API қолдауы қажет. Сонымен қатар, сақтық көшірме жасау және қалпына келтіру қолданбасы берілген мүмкіндіктерді дұрыс пайдалануы керек.

5.3.1.3 Қолданба деңгейінің сақтық көшірмесі

Бұл жағдайда деректердің сақтық көшірмесін жасау және қалпына келтіру Microsoft сияқты қолданба деңгейінде орындалады SQL серверінемесе Microsoft Exchange.. Сақтық көшірме қолданба ұсынатын API арқылы жасалады. Бұл жағдайда сақтық көшірме белгілі бір уақытта жүйенің күйін құрайтын файлдар мен объектілер жиынтығынан тұрады. Негізгі мәселе - сақтық көшірме жасау және қалпына келтіру операциялары қолданбамен тығыз байланысты. API немесе бұрыннан бар API функционалдығы жаңа қолданбаның шығарылымымен өзгерсе, әкімші келесіге өтуі керек: жаңа нұсқасыброндау бағдарламалары.

Қолданбалар файлдық жүйесі жоқ бос дискіні пайдаланады немесе оған қолданбаның жеке метадеректерін орналастыратын үлкен файлды жазады. Мұндай қолданбаның мысалы Microsoft Exchange болып табылады. Windows XP жүйесінде және Windows сервері 2003 мұндай файлдарды қалпына келтіруге мүмкіндік беретін маңызды NTFS мүмкіндіктерін қолдайды. Файл логикалық блоктарда қалпына келтіріліп, соңында белгіленеді жаңа мүмкіндік Win32 API шақырылды SetFileValidData.

5.3.2 Функционалдылыққа негізделген резервтік көшірменің классификациясы

Сақтық көшірме қолданбаларын жіктеудің тағы бір әдісі - оларды сақтық көшірме жасау процесі қамтамасыз ететін мүмкіндіктер негізінде жіктеу. Деректер орталықтары әдетте төменде сипатталған артықшылықтың кем дегенде екі түрін және көбінесе барлық түрлерін пайдаланатынын ескеріңіз, атап айтқанда: толық, дифференциалды және қосымша.

5.3.2.1 Толық сақтық көшірме

Сағат толық сақтық көшірме(толық сақтық көшірме) толық жиынтығыфайлдар немесе нысандар және олармен байланысты метадеректер сақтық көшірме медиасына көшіріледі. Артықшылығы мынада, жүйе ақауы болған жағдайда қалпына келтіру құралдарының бір ғана жинағы пайдаланылады. Кемшілігі көшіру уақыты болып табылады, өйткені барлық деректер көшіріледі. Толық сақтық көшірмелер көбінесе диск кескіні деңгейінде немесе блок деңгейінде орындалады.

5.3.2.2 Дифференциалды резервтік көшірме

Сағат дифференциалды резервтік көшірме(дифференциалды резервтік көшірме) мұрағатталады соңғы толық сақтық көшірмеден кейін орын алған барлық өзгерістер.Дифференциалды сақтық көшірмелерді кескін деңгейінде немесе файл деңгейінде жасауға болатындықтан, бұл өзгерістер жинағы өзгертілген диск блоктарының жинағы (сурет деңгейіндегі сақтық көшірме үшін) немесе өзгертілген файлдар жинағы (файл деңгейіндегі сақтық көшірме үшін) болады. Дифференциалды сақтық көшірменің басты артықшылығы - толық резервтік көшірмемен салыстырғанда резервтік көшіру уақытының айтарлықтай қысқаруы. Екінші жағынан, апатты қалпына келтіру ұзағырақ уақыт алады. Тоқтатуды қалпына келтіру екі деректерді қалпына келтіру әрекетін қажет етеді. Біріншісі деректерді толық сақтық көшірмеден қалпына келтіреді, ал екіншісі дифференциалды сақтық көшірмеден деректерді қалпына келтіреді.

Құны төмен сақтаудың ішкі жүйелерімен қолданбалар көптеген шағын файлдарды жасағанда және толық сақтық көшірме жасалғаннан кейін кейбір файлдарды өзгерткенде, файл деңгейіндегі дифференциалды сақтық көшірме қолданылады. Сонымен қатар, мұндай сақтық көшірме қолданылмайды, егер қатты дискүлкен дерекқор файлдарына үнемі шағын өзгерістер енгізетін дерекқорды басқару қолданбалары пайдаланады. Осылайша, файл деңгейіндегі сақтық көшірме бүкіл файлдың көшірмесін жасайды. Мұндай бағдарламаның мысалы ретінде үлкен дерекқор файлдарына үнемі шағын өзгерістер енгізуге ұмтылатын Microsoft Exchange табылады.

Ескі сақтау ішкі жүйелерімен кескін деңгейіндегі дифференциалды сақтық көшірмені кез келген жағдайда, соның ішінде дерекқор қолданбасы файлдарының сақтық көшірмесін жасауда пайдалануға болады. Бұл тиімділіктің себебі - сақтық көшірмеден кейін не өзгергенін жылдам анықтауға мүмкіндік беретін метадеректердің үлкен көлемін сақтау. диск блоктары. Осылайша, тек өзгертілген диск блоктарының сақтық көшірмесі жасалады, ал өзгермеген диск блоктарының көп саны көшірілмейді. Сақтық көшірме өнімділігі ескі сақтау ішкі жүйелерімен жақсырақ болса да, сақтық көшірмені белгілі бір уақытта бастауға және сақтық көшірме аяқталғаннан кейін енгізу/шығаруды жалғастыруға мүмкіндік беретін API әлі де қажет. Сақтау ішкі жүйесінің ескі үлгісінің жұмыс істеу тәсілі сақтық көшірме жасау кезінде тоқтатылуы тиіс деректерді енгізу/шығаруды азайту болып табылады.

5.3.2.3 Қосымша сақтық көшірме

Сағат қосымша сақтық көшірме(артық сақтық көшірме) мұрағатталады соңғы толық немесе дифференциалды сақтық көшірмеден кейін ғана өзгереді.Сақтық көшірменің бұл түрі аз уақытты талап ететіні анық, себебі соңғы толық немесе қосымша сақтық көшірмеден бері өзгермеген файлдар сақтық көшірме медиасына көшірілмейді. Бұл әдістің кемшілігі ауыстырып-қосу операциясының ұзақтығы болып табылады, себебі ол соңғы толық сақтық көшірмеге және бірнеше қосымша сақтық көшірмеге сәйкес келетін бірнеше тасымалдағыштар жинағын пайдалану арқылы орындалады.

Сақтау ішкі жүйесінің ескі үлгілері болмаған жағдайда, өзгерту немесе қосу кезінде қосымша сақтық көшірмелер орындалады. әртүрлі жиынтықтарфайлдар. Ескі сақтау ішкі жүйесінің үлгілерімен блокқа негізделген қосымша сақтық көшірмелерді пайдалануға болады, себебі өзгерген блоктарды анықтау үшін жеткілікті метадеректер қолжетімді.

5.3.3 Желілік инфрақұрылым негізінде резервтік көшірменің классификациясы

Сақтық көшірмелерді жіктеудің бір жолы негізделген желі топологиясыжәне оның артық қосылған түйіндер үшін ең жақсы әдісті таңдауға әсері. Желілік инфрақұрылымға байланысты сақтық көшірме түрлері (DAS, NAS, SAN сақтық көшірмесі тәуелсіз жергілікті желіжәне серверден) 5.3.3.1 - 5.3.3.4 тарауларында талқыланады.

5.3.3.1 DAS артық болуы

Сақтық көшірменің бұл ең көне түрі сақтау құрылғылары серверге тікелей қосылған кезде пайда болды. Желілік сақтау құрылғыларының дамуына қарамастан, DAS резервтік жүйесі Windows серверлерінде орналастырылған деректерді көшіру үшін жеткілікті танымал болып қала береді. DAS резервтік схемасы күріште көрсетілген. 5.3. / DAS артықшылығының артықшылығы - оны пайдаланудың қарапайымдылығы. Сервердегі қолданба деректерді дискінің сәйкес көлемінен оқиды және оны таспаға жазады. Дегенмен, DAS артықшылығының бірқатар кемшіліктері бар.

Бірнеше таспа дискілерін пайдалану (сақтық көшірмесін жасау қажет әрбір сервер үшін бір), бұл қымбатқа түседі. Басқаша айтқанда, бір дискіні бірнеше серверлер арқылы ортақ пайдалану мүмкін емес.

Жоғары жалпы иелену құны (TCO), себебі көп таспаның сақтық көшірмесін жасау үшін бірнеше әкімшілер қажет.

Бірнеше таспаны сақтау шатастыруы мүмкін.

Бірнеше серверлердегі деректер жиі қайталанатын, бірақ синхрондалмағандықтан, бірдей деректер таспаға да тасымалданады, сондықтан ұқсас деректерді бірнеше таспаларда сақтау шатасуы мүмкін.

Күріш. 5.3. DAS артықшылығы

Соңғысы, бірақ кем дегенде, сервер диск пен таспа дискі арасындағы деректерді оқу/жазу сұрауларын өңдеуі керек.

5.3.3.2 NAS артық болуы

3-тарауда атап өтілгендей, DAS дүкендерінің дәуірі клиенттер мен серверлер LAN ресурстарын ортақ пайдалана бастаған клиент/сервер жүйелерінің пайда болуымен аяқталды. Бұл серверге қосылған таспа дискісіне бірнеше желі серверлері арқылы қатынасатын архитектураға мүмкіндік берді.

Суретте. 5.4-суретте әдеттегі NAS резервтік сценарийі көрсетілген. Диаграмманың сол жақ бөлігінде бірнеше серверлер көрсетілген. Бұл қолданба серверлері немесе файл және басып шығару серверлері болуы мүмкін. В оң аймақсақтық көшірме сервері мен оған қосылған таспа дискісін қамтиды. Бұл дискіні бірнеше қолданба серверлерінен, файл серверлерінен және басып шығару серверлерінен ақпараттың сақтық көшірмесін жасау үшін пайдалануға болады. Осылайша, NAS артық болуы деректердің сақтық көшірмесін бірнеше серверлерде жасау үшін таспа дискісін ортақ пайдалануға мүмкіндік береді, нәтижесінде жалпы шығындар төмендейді.

NAS қосымшасының кейбір кемшіліктері бар.

Сақтық көшірме операциясы мынада көрсетілген өткізу қабілетіжергілікті желі, ол сақтық көшірме ағындарын бөлек желі сегментіне қайта бағыттау үшін жиі LAN сегментациясын қажет етеді.

Түйіндердің жұмыс уақыты артып келеді. Басқаша айтқанда, ол пайдаланушы сұраулары мен транзакцияларына қызмет көрсету үшін серверлердің қолжетімді болуы қажет уақыт мөлшерін арттырады. Бұған қоса, серверде сақталған деректер көлемі артады, бұл деректердің сақтық көшірмесін жасау үшін көбірек уақытты қажет етеді.

Күріш. 5.4. NAS резервтік схемасы

Сипатталған мәселелердің өзектілігін ескере отырып, резервтік көшірменің тиімділігін қамтамасыз ету желілерді жобалау және қажетті резервтік құрылғылардың нақты санын анықтау кезінде жалғыз критерийге айналады.

5.3.3.3 SAN артықшылығы

Сақтау желілерінің дамуы резервтік көшірменің жаңа концепцияларының пайда болуына әкелді. Жаңа мүмкіндіктер сақтау аймағы желісінің кез келген екі құрылғы арасындағы өткізу қабілеттілігін қамтамасыз ете алатындығына және топологияға байланысты бірнеше жұп құрылғылар арасында бір уақытта төмен кідіріспен байланысты қамтамасыз етуге қабілетті екендігіне негізделген. Екінші жағынан, 30-дан астам құрылғысы бар Fiber Channel сақина топологиясын пайдалану жоғары өткізу қабілеті және төмен кідіріспен бірнеше қосылымдар жасау мүмкіндігін қамтамасыз етпейді, өйткені жалпы сақина өткізу қабілеті барлық қосылған құрылғылар арасында ортақ болады.

Суретте. 5.5-суретте әдеттегі сақтық көшірме SAN қолданбасының архитектурасы көрсетілген. Fiber Channel көпіріне назар аударыңыз. Көптеген таспа дискілері талшықты арнаны қолдамайды (олар параллель SCSI интерфейсін пайдаланады), сондықтан мұндай құрылғыларды қосу үшін көпір қажет болады. Суретте. 5.5 Windows NT серверлері жергілікті желіге және сақтау аймағының желісіне бір уақытта қосылады.

Сақтық көшірме топологиясының (5.5-суретті қараңыз) бірқатар артықшылықтары бар.

Таспалы диск деректерінің сақтық көшірмесі жасалып жатқан серверден біршама алыс болуы мүмкін. Мұндай дискілер әдетте SCSI интерфейсімен жабдықталған, дегенмен соңғы кезде Fiber Channel дискілері кең таралған. Бұл олардың тек бір SCSI шинасына қосылуы мүмкін екенін білдіреді, бұл бірнеше серверлерге дискіні ортақ пайдалануды қиындатады. Көп құрылғы қолдауы бар талшықты арна SANs ортақ пайдалану мәселелерін сәтті шеше алады. Бұл әлі де сәйкес рұқсаттарды пайдаланып таспа дискісіне дұрыс кіру әдісін қажет ететінін ескеріңіз. Мұндай әдістердің мысалдары төменде келтірілген.

Күріш. 5.5. Желі жады арқылы сақтық көшірме жасау

Аудандастыру әдісі бір серверге белгілі бір уақытта таспа дискісіне қол жеткізуге мүмкіндік береді. Мәселе серверлердің аймақтарға бөлу талаптарына сәйкестігін қамтамасыз ету болып табылады. Бұған қоса, таспа ауыстырғыштың немесе көп кассеталық жетектің дұрыс пайдаланылуын қамтамасыз ету керек.

Келесі әдіс SCSI интерфейсінің командаларын пайдалану болып табылады, мысалы резервжәне босату.

Таспалы дискіні серверге қосу әдісі құрылғыны арнайы арқылы ортақ пайдалануға мүмкіндік береді бағдарламалық қамтамасыз етусервер. Таспалы дискіні ортақ пайдалану - өте тартымды шешім, өйткені таспалы дискілер өте қымбат. Сипатталған дискілерге, мысалы, IBM фирмасының Tivoli құрылғысы кіреді.

LAN-сыз сақтық көшірме жасау технологиясы өз атауын алды, себебі деректерді тасымалдау LAN-дан тыс SAN арқылы жүзеге асырылады. Бұл жергілікті желідегі жүктемені азайтады, осылайша деректердің сақтық көшірмесі жасалған кезде қолданбалар желі өткізу қабілетінің нашарлауынан зардап шекпейді.

Желісіз сақтық көшірме таспа дискілерін ортақ пайдалану арқылы ресурстарды тиімдірек пайдалануға мүмкіндік береді.

Жергілікті желісіз деректердің сақтық көшірмесін жасау және қалпына келтіру қателерге төзімдірек, өйткені бір құрылғы істен шыққан жағдайда сақтық көшірмелерді бірнеше құрылғы бір уақытта орындауы мүмкін. Сол сияқты, бірнеше құрылғыларды деректерді қалпына келтіруде пайдалануға болады, бұл ресурстарды тиімдірек жоспарлауға мүмкіндік береді.

Соңында, сақтық көшірме жасау және қалпына келтіру операциялары әлдеқайда жылдам аяқталады, себебі SAN құрылғылары деректерді тасымалдау жылдамдығын жоғарылатады.

5.3.3.4 Серверге тәуелсіз резервтеу

Бұл сақтық көшірме кейде деп аталады серверсіз сақтық көшірменемесе тіпті үшінші тарап көшірмелері.Сервер-агностикалық сақтық көшірме әдетте LAN-агностикалық сақтық көшірме болып табылады, бұл деректерді белгілі бір хосттан жылжыту қажеттілігін болдырмайды. Бұл сақтық көшірме жасау әдісінің идеясы SCSI кеңейтілген көшірме пәрменін пайдалану болып табылады.

Серверден тәуелсіз сақтық көшірме INCITS комитеті бекіткен SCSI кеңейтілген көшірме пәрмендерінде, нақтырақ айтсақ, T10 техникалық қосалқы комитетінде жүзеге асырылған SNIA бастамасына негізделген (ANSI INCITS.351:2001 құжаты, SCSI негізгі командалары-2) . SCSI стандарты көшіру пәрмендерін қолдауды әлдеқашан сипаттайтынын ескеріңіз, бірақ бұрын пәрмендер барлық SCSI құрылғыларының бір автобусқа қосылуын талап етті (Көшіру пәрмені содан бері ескірген; http://www.110. org қараңыз). Кеңейтілген көшірме командасы осындайларды қосады қосымша мүмкіндіктертүрлі SCSI автобустары арқылы деректер көзі мен тағайындалған жерін пайдалану сияқты. Бұл пәрмен синтаксисі қолдайтын адрестеуді толығымен сақтайды.

Сервер-агностикалық сақтық көшірмеде сақтық көшірме сервері деректерді жылжыту агенті арқылы деректер көшіріліп жатқанда басқа сұрауларды өңдей алады. Деректер тікелей деректер көзінен тағайындалған орынға, атап айтқанда сақтық көшірме құралына (көзден сақтық көшірме серверіне көшіріліп, содан кейін сақтық көшірме тасымалдаушысына тасымалданудың орнына) тасымалданады.

Күріш. 5.6. Сервердің тәуелсіз сақтық көшірмесі

Сервер-агностикалық сақтық көшірме жасаудың артықшылықтарын түсіне отырып, деректерді қалпына келтіру мүлдем басқа мәселе екенін ұмытпауымыз керек. Серверден тәуелсіз қалпына келтіру операциялары өте сирек болып қала береді. Осы технологияны пайдаланып жасалған сақтық көшірмелер өте жиі сақтық көшірме жасау және қалпына келтіру бағдарламалық құралының қандай да бір түрі бар серверді пайдалануды қамтитын дәстүрлі әдістер арқылы қалпына келтіріледі.

Серверден тәуелсіз резервтік көшірме тұжырымдамасы 1-суретте көрсетілген. 5.6. Диаграмманы жеңілдету үшін суретте сақтық көшірме жасау үшін қажетті құрамдастардың ең аз саны көрсетілген. Тәжірибеде сақтау желілері күрделі құрылымға ие. Суретте. 5.6 астында серверді көрсетеді Windows басқару Fiber Channel HBA көмегімен талшықты арна қосқышына қосылған. Одан басқа Fiber Channel-K-SCSI маршрутизаторы пайдаланылады, оған SCSI таспалы дискісі мен диск құрылғылары қосылған. Диск пен таспа құрылғыларын бір маршрутизаторға қосудың қажеті жоқ.

Windows серверіндегі медиа сервер қолданбасы Plug and Play технологиясын пайдаланып маршрутизатордағы деректерді жылжыту агентін табады. Сақтық көшірме қолданбасы сақтық көшірме туралы қосымша ақпаратты анықтайды (идентификатор диск құрылғысы, бастапқы логикалық блок, көшірілетін деректер көлемі және т.б.). Сақтық көшірме серверінің бағдарламалық құралы бастапқыда құрылғының сақтық көшірмесін жасау және қажетті медианы орнату үшін таспа дискісіне командалар қатарын жібереді. Содан кейін медиа сервер бағдарламалық құралы пәрменді жібереді ҰзартылғанСора маршрутизаторда жұмыс істейтін деректерді тасымалдау агентіне. Агент қажетті деректерді тасымалдауды үйлестіреді. Көшіру аяқталған кезде, агент қызмет туралы ақпаратты Windows серверінде іске қосылған сақтық көшірме бағдарламасына қайтарады.

Деректер көзі мен тағайындалған орынды, жылжыту агентін және сақтық көшірме серверін қоса, серверден тәуелсіз сақтық көшірме жасау процесінде бірнеше құрамдас маңызды рөл атқарады.

Деректер көзісақтық көшірмесі жасалатын деректерді қамтитын құрылғы. Әдетте, бүкіл томның немесе диск бөлігінің сақтық көшірмесі жасалады. Деректер көзіне деректерді тасымалдау агенті тікелей қатынасуы керек (бұл туралы кейінірек). Бұл серверге тіркелген сақтау құрылғылары серверден тәуелсіз сақтық көшірме көзі бола алмайтынын білдіреді, себебі серверден тыс тікелей адрестеу мүмкін емес.

Деректерді тағайындауәдетте деректер жазылатын таспа дискісі. Сақтық көшірмені таспаның орнына дискіге жасап жатсаңыз, құрылғы диск болуы мүмкін. Егер SAN жүйесінің басқа бөліктері сәтсіз болса, таспаға тасымалданатын деректерді бүлдірмеу үшін таспа құрылғылары әдетте мата архитектурасындағы портқа қосылады. Мысалы, таспалы диск бөлінген талшықты арна сақинасына жалғанған болса, басқа құрылғының жұмысындағы қате немесе құрылғыны қосу/сақинадан ажырату деректерді жазуды тоқтатуға және сақинаның қайта іске қосылуына әкелуі мүмкін, осылайша тұтастығын бұзады. таспаға жазылған деректердің.

Деректерді жылжыту агентіәдетте маршрутизаторға микробағдарлама арқылы енгізіледі, себебі ол SCSI пәрменін өңдеуі керек ҰзартылғанСора, ол маршрутизаторға Fiber Channel пакеті ретінде жіберіледі. Тек талшықты арна жақтауының тақырыбын өңдейтін қосқыштар мен концентраторлар Деректерді жылжыту агентін қолдауға жарамсыз, бірақ бұл болашақта өзгеруі мүмкін.

Деректерді тасымалдау агенті медиа серверден нұсқаулар алғаннан кейін іске қосылады. SAN жүйесіне қосылған таспа дискілерінің көпшілігі SCSI құрылғылары болып табылады. Сондықтан Fiber Channel және SCSI интерфейстері арасында пакеттік аударманы қолдайтын маршрутизатор қажет. Үстінде осы сәтТалшықты арна таспалы дискілері кең таралған болып келеді және Exabyte сияқты кейбір компаниялар деректерді тасымалдау агентінің функционалдығын қосатын таспа дискілеріне арналған микробағдарламаны қамтамасыз етеді. Бұған қоса, негізгі Fiber Channel таспалы дискілерінің кітапханаларында әдетте кірістірілген Fiber Channel-SCSI маршрутизаторлары болады, бұл кітапханаға өзінің деректерді жылжыту агентін пайдалануға мүмкіндік береді. Агент кіші бағдарламалық жасақтамада жүзеге асырылуы мүмкін екенін ескеріңіз жұмыс станциясынемесе тіпті серверлер. Crossroads, Pathlight (қазіргі ADIC) және Chaparral маршрутизаторларды микробағдарламаға енгізілген деректерді тасымалдаушылармен қамтамасыз етеді. SAN жүйесінде бірнеше жеткізушілердің бірнеше агенттері болуы мүмкін, бұл агенттердің бір желіде бірге болуына кедергі жасамайды.

Әрине, деректерді тасымалдаушы агент пайдалануға жарамды болуы үшін оны табу керек (SCSI пәрменін қолдану арқылы). LUN туралы есеп беру)және сақтық көшірме серверінен дұрыс адрестеуді қамтамасыз етіңіз (WWN арқылы). Бұған қоса, агент бір уақытта екі сақтық көшірмені іске қоса алады. Мысалы, бір көшірме сеансын географиялық қашықтағы айна ресурсына жүргізуге болады, бірақ бұл үшін сақтық көшірме сервері екі пәрменді жіберуі керек.

Сақтық көшірме сервері барлық пәрмендер мен операцияларды басқаруға жауапты. Қосымша сервердің барлық негізгі міндеттерін тағы бір рет тізіп көрейік.

Сервер бағдарламалық құралы сәйкес SCSI пәрмендері арқылы таспа дискісін қолжетімді етеді резервжәне босату.

Сақтық көшірме жасау үшін тасымалдау құралы.

Деректер көзінің нақты мекенжайын анықтау және деректерді логикалық блоктарға орналастыру, сонымен қатар сақтық көшірмесі жасалатын деректер көлемі.

Барлық қажетті ақпаратты алғаннан кейін сервер пәрменді жібереді ҰзартылғанДеректерді тасымалдау агентіне сұрақ. Содан кейін агент пәрмендер тізбегін жібереді оқыңыздеректер көзі және ақпаратты тағайындалған жерге жазады.

Computer Associates, CommVault, LEGATO және VERITAS серверден тәуелсіз резервтеу үшін бағдарламаларды қамтамасыз етеді. Серверден тәуелсіз сақтық көшірме жасау мүмкіндіктері бар маршрутизаторларды жеткізушілер өз өнімдерін үйлесімді ету үшін бағдарламалық жасақтама компанияларымен үнемі ынтымақтасады. Іс vқолдау үшін негізгі командалар SCSI Кеңейтілген көшірмеӨндірушілер әртүрлі командаларды пайдаланады.

Серверден тәуелсіз сақтық көшірме жасау технологиясының жетілген жасына қарамастан, жеткізушілер тарапынан серверден тәуелсіз қалпына келтіру қолдауы өте шектеулі екенін ескеріңіз.

5.3.3.5 Операциялық жүйелердің Windows Server тобы және серверден тәуелсіз сақтық көшірме жасау

Көптеген жарнамалық материалдар мен маркетингтік әдебиеттер серверден тәуелсіз сақтық көшірме жасау технологиясын енгізудің белгілі бір әдісі Windows 2000 жүйесімен үйлесімді деп мәлімдейді. Бұл тұжырымдаманы толығырақ қарастырайық. Төменде серверден тәуелсіз сақтық көшірме жасаушы төрт құрамдастың әрқайсысы сипатталған: дереккөз. деректер, деректерді тағайындау, резервтік сервер бағдарламалық құралы және деректерді жылжыту агенті.

Көп жағдайда Windows NT серверінен тыс жұмыс істейтін деректерді тасымалдаушы агент Windows NT серверінде сақталған деректерді адрестей алмайды. Windows NT серверіне қосылған HBA әдетте бастамашылар ретінде әрекет етеді және пәрмендерге жауап бермейді LUN туралы есеп беру.Егер Windows NT сервері талшықты арна қосқышына тіркелген RAID массиві сияқты серверден тыс сақтау құрылғысын пайдаланса, онда бұл құрылғы жылжыту агентіне қолжетімді болады. Сондықтан Windows NT пайдаланатын сақтау құрылғысы серверден тәуелсіз сақтық көшірме жасау үшін деректер көзі бола алмайды деп айтудың орнына, деректер көзі Windows NT серверіне ішкі сақтау құрылғысы бола алмайтынын түсіндіру керек.

Windows NT ішкі жадын деректерді тағайындау ретінде пайдалану да мүмкін емес, себебі тағайындалған орын адрестеу үшін деректерді тасымалдаушы агентке де қол жетімді болуы керек.

Windows компьютерінде сақтық көшірме жасау бағдарламасын іске қосу жақсы нұсқа болып табылады. Windows серверіне қосылған автобус адаптері пәрмендер тізбегін бере алады есеп беруӘр құрылғының LUN мәндері (LUN 0) ашылады. Содан кейін сақтық көшірме жасау бағдарламасы барлық көрінетін құрылғылар мен логикалық бірліктерді қарайды, содан кейін олардың қайсысы үшінші тараптың көшіру агенті ретінде әрекет ете алатынын анықтайды. Кейбір бағдарламалар пәрмендерді беру кезінде қажет болатын қосымша LUN туралы хабарлайды ҰзартылғанСора. Қосымша LUN қолданатын көптеген сақтық көшірме бағдарламалары деректерді тасымалдау агентінің функционалдығын тексеру үшін құрылғыны табу процесінен өтеді.

Windows NT жүйесіндегі SCSI Intermediate Interface (IOCTL) пәрменді жіберу үшін пайдаланылуы мүмкін ҰзартылғанДеректерді тасымалдау агентіне жіберу (пәрмен Windows NT жүйесімен жұмыс істейтін сақтық көшірме серверінен жіберіледі). Windows NT операциялық жүйесінде жылжыту агенттері үшін кірістірілген қолдау жоқ; Plug dnd Play технологиясы агентті анықтауға, бірақ соңғысын тіркеуге мүмкіндік береді жүйелік тізілімқосымша драйверлер қажет.

Соңғы сұрақ қалады: Деректер қозғалысының агенті бағдарламалық құралын Windows NT жүйесімен жұмыс істейтін серверде немесе жұмыс станциясында іске қоса аласыз ба? Бұл шешімнің бір артықшылығы - жылжыту агенті Windows серверіне "көрінетін" сақтау құрылғыларын адрестей алады және оларға қол жеткізе алады. Дегенмен, Windows NT жүйесінен тыс орналастырылған медиа сервер Data Movement Agent іске қосылған компьютерге қосылған сақтау құрылғыларын анықтай алмайды. Агент SCSI пәрмендері үшін бастамашы және мақсатты құрылғы ретінде әрекет ете алуы керек. Windows NT компьютеріне қосылған HBA мақсатты құрылғы ретінде сирек әрекет ететіндіктен, Кеңейтілген көшіру пәрмені деректерді тасымалдаушы агентке жете алмауы мүмкін.

Windows NT жүйесінде қолданбалар SCSI командаларын шығару үшін аралық интерфейсті пайдаланатынын ескеріңіз. (DeviceloControlпараметрімен IoControlCode,тең IOCTOL_SCSI_PASS_THROUGHнемесе IOCTL_SCSI_PASS_THROUGH_DIRECT).

АЛЕКСЕЙ БЕРЕЖНЫЙ,жүйелік администратор. Негізгі қызмет түрлері: виртуализация және гетерогенді желілер. Мақалаларды жазудан басқа хобби - тегін бағдарламалық қамтамасыз етуді танымал ету.

Сақтық көшірме

Теория және практика. Түйіндеме

Сақтық көшірме жүйесін тиімді ұйымдастыру үшін ақпаратты сақтау және қалпына келтірудің нақты стратегиясын құру қажет.

Сақтық көшірме (немесе, сондай-ақ, сақтық көшірме - ағылшынның «backup» деген сөзінен шыққан) кез келген АТ құрылымының өміріндегі маңызды процесс. Бұл күтпеген апат кезінде құтқаруға арналған парашют. Сонымен бірге резервтік көшірме компанияның белгілі бір қызмет мерзімі ішінде тарихи мұрағат түрін жасау үшін қолданылады. Резервтік көшірмесіз жұмыс істеу ашық ауада өмір сүру сияқты - ауа-райы кез келген уақытта нашарлауы мүмкін және жасырынатын жер жоқ. Бірақ маңызды деректерді жоғалтпау және оған фантастикалық сомаларды жұмсамау үшін оны қалай дұрыс ұйымдастыру керек?

Әдетте, сақтық көшірмелерді ұйымдастыру тақырыбына арналған мақалалар негізінен техникалық шешімдермен айналысады және кейде деректерді сақтауды ұйымдастыру теориясы мен әдістеріне назар аударады.

Бұл мақалада біз тек керісінше назар аударамыз: негізгі назар жалпы ұғымдарға аударылады, және техникалық құралдармысал ретінде ғана тоқталатын болады. Бұл бізге аппараттық және бағдарламалық қамтамасыз етуден деректеме алуға және екі негізгі сұраққа жауап беруге мүмкіндік береді: «Неге біз мұны істеп жатырмыз?», «Біз мұны тезірек, арзанырақ және сенімдірек жасай аламыз ба?».

Сақтық көшірменің мақсаттары мен міндеттері

Сақтық көшірме жасауды ұйымдастыру процесінде екі негізгі міндет қойылады: ақаулар кезінде инфрақұрылымды қалпына келтіру (апаттарды қалпына келтіру) және өткен кезеңдердегі ақпаратқа кейіннен қол жеткізуді қамтамасыз ету үшін деректер мұрағатын жүргізу.

Апатты қалпына келтіруге арналған сақтық көшірменің классикалық мысалы - бағдарлама жасаған сервер жүйесі бөлімінің кескіні Acronis TrueСурет.

Мұрағаттың мысалы ретінде кассеталарға жазылған, кейіннен арнайы белгіленген жерде сақтай отырып, 1С-тен дерекқорлардың ай сайынғы жүктелуі болуы мүмкін.

Жылдам қалпына келтіру сақтық көшірмесін мұрағаттан ажырататын бірнеше факторлар бар:

- Деректерді сақтау мерзімі.Мұрағаттық көшірмелер үшін бұл өте ұзақ. Кейбір жағдайларда ол тек бизнес талаптарымен ғана емес, заңмен де реттеледі. Апатты қалпына келтіру көшірмелері үшін бұл салыстырмалы түрде аз. Әдетте апатты қалпына келтіруге арналған бір немесе екі (сенімділікке қойылатын талаптар жоғарылатылған) сақтық көшірмелері максималды бір немесе екі күн аралығымен жасалады, содан кейін олар жаңаларымен қайта жазылады. Әсіресе маңызды жағдайларда апатты қалпына келтіру үшін сақтық көшірмені жиірек жаңартуға болады, мысалы, бірнеше сағат сайын бір рет.

- Деректерге қол жеткізу жылдамдығы.Ұзақ мерзімді мұрағатқа қол жеткізу жылдамдығы көп жағдайда маңызды емес. Әдетте, «кезең бойынша деректерді көтеру» қажеттілігі құжаттарды тексеру, алдыңғы нұсқаға оралу және т.б., яғни төтенше жағдай режимінде емес. Тағы бір нәрсе - апатты қалпына келтіру, қажетті деректер мен қызмет өнімділігі мүмкіндігінше тезірек қайтарылуы керек. Бұл жағдайда сақтық көшірмеге қол жеткізу жылдамдығы өте маңызды көрсеткіш болып табылады.

- Көшірілген ақпараттың құрамы.Сақтық көшірме әдетте көрсетілген кезеңдегі пайдаланушы мен бизнес деректерін ғана қамтиды. Апатты қалпына келтіру көшірмесі осы деректерге қосымша жүйе кескіндерін немесе операциялық жүйе мен қолданбалы бағдарламалық құрал параметрлерінің көшірмелерін және басқа қалпына келтіру ақпаратын қамтиды.

Кейде бұл тапсырмаларды біріктіруге болады. Мысалы, файл серверінің ай сайынғы толық «суреттерінің» жылдық жинағы, сонымен қатар апта ішінде енгізілген өзгерістер. True Image мұндай сақтық көшірме жасау құралы ретінде қолайлы.

Ең бастысы, брондау не үшін екенін нақты түсіну. Мысал келтірейін: диск массивінің ақаулығына байланысты маңызды SQL сервері сәтсіз аяқталды. Біздің қоймада дұрысы бар Аппараттық құрал, сондықтан мәселені шешу тек бағдарламалық құрал мен деректерді қалпына келтіру болды. Компания басшылығы «Қашан жұмыс істейді?» деген түсінікті сұрақ қояды. - және қалпына келтіру төрт сағатқа созылатынын білгенде қатты таң қалды. Мәселе мынада, сервердің бүкіл қызмет ету мерзімі ішінде сервердің өзін барлық параметрлермен, соның ішінде ДҚБЖ бағдарламалық жасақтамасымен қалпына келтіру қажеттілігі ескерілместен, тек деректер базаларының сақтық көшірмесі жүйелі түрде жасалды. Қарапайым тілмен айтқанда, біздің кейіпкерлер тек деректер қорын сақтап қалды, олар жүйені ұмытып кетті.

Мен сізге тағы бір мысал келтіремін. Өзінің бүкіл мансабында жас маман ntbackup бағдарламасы арқылы Windows Server 2003 операциялық жүйесімен жұмыс істейтін файлдық сервердің жалғыз көшірмесін жасады, оның ішінде басқа компьютердегі ортақ қалтадағы деректер мен Жүйе күйі. Дискіде бос орын болмауына байланысты бұл көшірме үнемі қайта жазылды. Біраз уақыттан кейін одан сақтау кезінде бүлінген көп бетті есептің алдыңғы нұсқасын қалпына келтіруді сұрады. Shadow Copy өшірілген мұрағат тарихы болмағандықтан, ол бұл өтінішті орындай алмағаны анық.

|

Жазбада Көлеңке көшірме, сөзбе-сөз - « көлеңкелі көшірме«. Файлдық жүйенің лезде көшірмелері түпнұсқаға одан әрі өзгертулер оларға ешқандай әсер етпейтіндей етіп жасалуын қамтамасыз етеді. Бұл мүмкіндік бірнеше құруға мүмкіндік береді жасырын көшірмелербелгілі бір уақыт аралығындағы файлды, сондай-ақ жазу үшін ашылған файлдардың жедел сақтық көшірмелерін. Көлемді көшірменің көлеңке қызметі көлеңкелі көшірменің жұмысына жауап береді. Жүйе күйі, сөзбе-сөз – «жүйенің күйі». Жүйе күйінің сақтық көшірмесі Windows операциялық жүйелер тобының маңызды құрамдастарының сақтық көшірмесін жасайды. Бұл жойылғаннан кейін бұрын орнатылған жүйені қалпына келтіруге мүмкіндік береді. Жүйе күйін көшіру кезінде тізілім, жүктеу және жүйеге арналған басқа маңызды файлдар, соның ішінде Active Directory, Certificate Service дерекқоры, COM + Class Registration дерекқоры, SYSVOL каталогтарын қалпына келтіруге арналған файлдар сақталады. UNIX отбасылық ОЖ жүйесінде Жүйе күйін көшірудің жанама аналогы /etc, /usr/local/etc каталогтарының және жүйе күйін қалпына келтіруге қажетті басқа файлдардың мазмұнын сақтау болып табылады. |

Бұдан қандай қорытынды шығады: сақтық көшірменің екі түрін де пайдалану керек: апатты қалпына келтіру үшін де, мұрағаттық қойма. Бұл ретте көшірілетін ресурстардың тізімін, тапсырмаларды орындау уақытын, сондай-ақ резервтік көшірмелердің қайда, қалай және қанша уақытқа сақталатынын анықтау қажет.

Деректер көлемінің аздығымен және аса күрделі емес АТ инфрақұрылымымен сіз осы екі тапсырманы бір жерде біріктіруге тырысуға болады, мысалы, барлық диск бөлімдері мен дерекқорлардың күнделікті толық сақтық көшірмесін жасаңыз. Бірақ бәрібір екі мақсатты ажыратып, олардың әрқайсысы үшін дұрыс құралдарды таңдаған дұрыс. Тиісінше, Acronis True Image бумасы немесе ntbackup бағдарламасы сияқты әмбебап шешімдер бар болса да, әр тапсырма үшін басқа құрал пайдаланылады.

Сақтық көшірменің мақсаттары мен міндеттерін, сондай-ақ іске асыру шешімдерін анықтау кезінде бизнес талаптарынан шығу керек екені анық.

Апатты қалпына келтіру тапсырмасын орындаған кезде әртүрлі стратегияларды қолдануға болады.

Кейбір жағдайларда жүйені тікелей «жалаң металға» (жалаңаш металл) қалпына келтіру қажет. Мұны, мысалы, әмбебап қалпына келтіру модулімен жинақталған Acronis True Image бағдарламасын пайдалану арқылы жасауға болады. Бұл жағдайда сервер конфигурациясын өте қысқа мерзімде қызметке қайтаруға болады. Мысалы, 20 ГБ операциялық жүйесі бар бөлімді сақтық көшірмеден сегіз минут ішінде шығару өте шынайы (мұрағат көшірмесі 1 ГБ/с желіде қолжетімді болған жағдайда).

Басқа нұсқада конфигурация файлдарын /etc қалтасынан және UNIX-тәрізді жүйелердегі басқалардан көшіру сияқты параметрлерді жаңадан орнатылған жүйеге жай ғана «қайтару» мақсатқа сай болады (Windows жүйесінде бұл шамамен көшіру және қалпына келтіруге сәйкес келеді). Жүйе күйі). Әрине, бұл тәсілмен сервер операциялық жүйе орнатылып, қалпына келтірілгеннен ерте емес іске қосылады. қажетті параметрлербұл әлдеқайда көп уақытты алады. Бірақ кез келген жағдайда, апатты қалпына келтірудің қандай болу керектігі туралы шешім бизнес қажеттіліктері мен ресурстардың шектеулерінен туындайды.

Сақтық көшірме және артық резервтік жүйелер арасындағы негізгі айырмашылық

Бұл мен қозғағым келетін тағы бір қызықты сұрақ. Артық жабдықты резервтеу жүйелері құрамдастардың біреуінің кенеттен істен шығуы жағдайында жұмыс қабілеттілігін сақтау үшін аппараттық құралға кейбір резервтік жүйені енгізуді білдіреді. Бұл жағдайда тамаша мысал RAID массиві (тәуелсіз дискілердің артық массиві). Бір дискідегі ақаулық жағдайында ақпараттың жоғалуын болдырмауға болады және диск массивінің өзіндік ұйымдасуына байланысты деректерді сақтауды қауіпсіз ауыстыруға болады (RAID туралы толығырақ оқыңыз).

Мен: «Бізде өте сенімді жабдық бар, барлық жерде RAID массивтері бар, сондықтан бізге резервтік көшірмелер қажет емес» деген сөзді естідім. Иә, әрине, бірдей RAID массиві сәтсіз болған жағдайда деректерді жойылудан қорғайды. қатты диск. Бірақ бұл деректердің бұзылуынан компьютерлік вируснемесе ол пайдаланушының ұқыпсыз әрекеттерінен құтқармайды. Рұқсатсыз қайта жүктеу нәтижесінде файлдық жүйе бұзылса да, ол RAID сақтамайды.

|

Айтпақшы Сақтық көшірмені артық артық жүйелерден ажыратудың маңыздылығын деректердің сақтық көшірмесін жасауды жоспарлау кезінде, ол ұйымға немесе үй компьютерлеріне арналған болса да ескеру қажет. Неліктен көшірме жасап жатқаныңызды өзіңізден сұраңыз. Егер сақтық көшірме жасау туралы айтатын болсақ, онда бұл кездейсоқ (әдейі) әрекет кезінде деректерді сақтауды білдіреді. Артық резервтеу жабдық істен шыққан жағдайда деректерді, соның ішінде сақтық көшірмелерін сақтауға мүмкіндік береді. Бүгінгі таңда нарықта RAID массивтерін немесе бұлттық технологияларды (мысалы, Amazon S3) пайдаланып сенімді резервтеуді қамтамасыз ететін көптеген арзан құрылғылар бар. Ақпаратты резервтеудің екі түрін бір уақытта пайдалану ұсынылады. Андрей Васильев, Qnap Ресейдің бас директоры |

Мен бір мысал келтірейін. Оқиғалар келесі сценарий бойынша дамитын жағдайлар бар: диск істен шыққан кезде артық механизмнің арқасында деректер қалпына келтіріледі, атап айтқанда, сақталған бақылау сомалары. Бұл ретте өнімділіктің айтарлықтай төмендеуі байқалады, сервер қатып қалады, басқару дерлік жоғалады. Жүйе әкімшісі басқа жолды көрмей, серверді суық қайта іске қосу арқылы қайта жүктейді (басқаша айтқанда, «ҚАЛПЫНА КЕЛТІРУ» түймесін басады). Осындай тікелей шамадан тыс жүктелу нәтижесінде файлдық жүйе қателері орын алады. Бұл жағдайда күтуге болатын ең жақсы нәрсе - файлдық жүйенің тұтастығын қалпына келтіру үшін дискіні тексеру құралының ұзақ жұмыс істеуі. Ең нашар жағдайда файлдық жүйемен қоштасуға тура келеді және деректерді және сервердің өнімділігін қай жерде, қалай және қандай мерзімде қалпына келтіруге болады деген сұраққа таң қалуыңыз керек.

Сіз тіпті кластерленген архитектурамен сақтық көшірме жасаудан аулақ бола алмайсыз. Іс жүзінде серверлердің бірі істен шыққан жағдайда, ауыстырып-қосу кластері оған сеніп тапсырылған қызметтерді жұмысын сақтайды. Жоғарыда аталған мәселелер туындаған жағдайда, мысалы, вирустық шабуыл немесе атышулы «адам факторына» байланысты деректердің бүлінуі, ешқандай кластер сақтамайды.

Апатты қалпына келтіру үшін төмен сақтық көшірме ауыстыру ретінде әрекет ете алатын жалғыз нәрсе - негізгі серверден сақтық көшірмеге тұрақты деректер көшірмелері бар айналы сақтық көшірме серверінің болуы (Негізгі Күту режимі принципіне сәйкес). Бұл жағдайда, егер негізгі сервер сәтсіз болса, оның тапсырмалары сақтық көшірмеге жүктеледі және сізге деректерді тасымалдаудың қажеті болмайды. Бірақ мұндай жүйені ұйымдастыру өте қымбат және көп уақытты қажет етеді. Тұрақты қайталау қажеттілігі туралы ұмытпаңыз.

Мұндай шешім ақауларға төзімділік пен қалпына келтірудің ең аз уақытына жоғары талаптары бар маңызды қызметтер жағдайында ғана үнемді болатыны белгілі болды. Әдетте, мұндай схемалар тауар-ақша айналымы жоғары өте ірі ұйымдарда қолданылады. Және бұл схема сақтық көшірменің нашар ауыстыруы болып табылады, өйткені бәрібір, егер деректер компьютерлік вируспен зақымдалған болса, пайдаланушының сауатсыз әрекеттері немесе қолданбаның дұрыс жұмыс істемеуі екі сервердегі деректер мен бағдарламалық жасақтамаға әсер етуі мүмкін.

Және, әрине, ешқандай артық резервтеу жүйесі белгілі бір мерзімге деректер мұрағатын жүргізу мәселесін шешпейді.

«Сақтық көшірме терезесі» түсінігі

Сақтық көшірме жасау артық серверге үлкен жүктеме береді. Бұл әсіресе дискілік ішкі жүйеге қатысты және желілік қосылымдар. Кейбір жағдайларда көшіру процесі жеткілікті жоғары басымдыққа ие болса, бұл белгілі бір қызметтердің қолжетімсіздігіне әкелуі мүмкін. Сонымен қатар, өзгерістер кезінде деректерді көшіру айтарлықтай қиындықтармен байланысты. Әрине, бұл жағдайда да деректердің тұтастығын сақтау кезінде проблемаларды болдырмаудың техникалық құралдары бар, бірақ мүмкін болса, мұндай жылдам көшіруден аулақ болу керек.

Жоғарыда сипатталған осы мәселелерді шешудің жолы өзін ұсынады: көшірме жасау процесін іске қосуды резервтік көшірме және басқа жұмыс жүйелерінің өзара әсері аз болатын белсенді емес уақыт кезеңіне ауыстыру. Бұл уақыт кезеңі «сақтық көшірме терезесі» деп аталады. Мысалы, 8x5 формуласымен жұмыс істейтін ұйым үшін (аптасына бес сегіз сағаттық күн) мұндай «терезе» әдетте демалыс және түнгі сағаттар болып табылады.

Тәулік бойы 24x7 формуласы бойынша жұмыс істейтін жүйелер үшін (тәулік бойы) ең аз белсенділік уақыты серверлерде жоғары жүктеме болмаған кезде пайдаланылады.

Сақтық көшірме түрлері

Сақтық көшірмелерді ұйымдастыру кезінде қажетсіз материалдық шығындарды болдырмау үшін, сондай-ақ мүмкіндігінше резервтік көшірме терезесінен шықпау үшін нақты жағдайға байланысты қолданылатын бірнеше резервтік технологиялар әзірленді.

Толық сақтық көшірме (немесе толық сақтық көшірме)

Бұл резервтік көшірмелерді жасаудың негізгі және негізгі әдісі, онда таңдалған деректер массиві толығымен көшіріледі. Бұл сақтық көшірменің ең толық және сенімді түрі, бірақ ең қымбат. Егер деректердің бірнеше көшірмелерін сақтау қажет болса, жалпы сақталған көлем олардың санына пропорционалды түрде артады. Мұндай ысырапты болдырмау үшін қысу алгоритмдері, сондай-ақ осы әдісті басқа резервтік көшірме түрлерімен біріктіру қолданылады: инкрементті немесе дифференциалды. Және, әрине, жүйені нөлден жылдам қалпына келтіру үшін сақтық көшірмені дайындау қажет болғанда толық сақтық көшірме өте қажет.

Қосымша көшірме

Толық сақтық көшірмеден айырмашылығы, бұл жағдайда барлық деректер (файлдар, секторлар және т.б.) көшіріледі, бірақ соңғы сақтық көшірмеден кейін өзгертілгендер ғана көшіріледі. Көшіру уақытын анықтау үшін әртүрлі әдістерді қолдануға болады, мысалы, Windows операциялық жүйелерінде жұмыс істейтін жүйелерде файл өзгертілген кезде орнатылатын және сақтық көшірме жасау бағдарламасы арқылы қалпына келтірілетін сәйкес файл атрибуты (архив биті) пайдаланылады. Басқа жүйелер файлдың өзгерту күнін пайдалана алады. Сақтық көшірменің осы түрін пайдаланатын схема мезгіл-мезгіл толық сақтық көшірме жасамасаңыз, нашар болатыны анық. Жүйені толық қалпына келтіру кезінде Толық сақтық көшірме жасау арқылы жасалған соңғы көшірмеден қалпына келтіру керек, содан кейін қосымша көшірмелерден деректерді жасалған ретімен кезекпен «орнату» керек.

Көшірменің бұл түрі не үшін қолданылады? Мұрағат көшірмелерін жасау жағдайында сақтау құрылғыларында тұтынылатын көлемді азайту қажет (мысалы, пайдаланылатын таспа тасушыларының санын азайту үшін). Сондай-ақ ол сізге 24x7 қатаң кестеде жұмыс істеу немесе ақпараттың үлкен көлемін жүктеп алу қажет болған жағдайда өте маңызды болуы мүмкін сақтық көшірме тапсырмаларын орындау уақытын азайтуға мүмкіндік береді.

Қосымша көшірмеде сіз білуіңіз керек бір нюанс бар. Біртіндеп қалпына келтіру оңды қайтарады жойылған файлдарқалпына келтіру кезеңі үшін. Мен сізге мысал келтіремін. Мысалы, толық сақтық көшірме демалыс күндері, ал қосымша сақтық көшірмелер жұмыс күндері орындалады. Пайдаланушы файлды дүйсенбіде жасады, сейсенбіде өзгертті, сәрсенбіде атын өзгертті, бейсенбіде жойды. Осылайша, апта сайынғы кезеңдегі деректерді кезең-кезеңімен қалпына келтіру арқылы біз екі файлды аламыз: сейсенбіде атауды өзгерту алдында ескі атаумен және сәрсенбіде жасалған жаңа атаумен. Бұл әртүрлі қосымша көшірмелер бір файлдың әртүрлі нұсқаларын сақтағандықтан болды және ақырында барлық нұсқалар қалпына келтіріледі. Сондықтан, деректерді «сол күйінде» мұрағаттан ретімен қалпына келтіргенде, жойылған файлдар да сыйып кетуі үшін дискілік кеңістікті көбірек сақтау орынды болады.

Дифференциалды резервтік көшірме

Оның қосымшадан айырмашылығы, деректер Толық сақтық көшірменің соңғы сәтінен бастап көшіріледі. Бұл ретте деректер жинақтау әдісімен мұрағатқа орналастырылады. Windows тобының жүйелерінде бұл әсерге мұрағаттық бит дифференциалды көшіру кезінде қалпына келтірілмеуі арқылы қол жеткізіледі, сондықтан өзгертілген деректер толық көшірме мұрағаттық биттерді нөлге қойғанша мұрағаттық көшірмеге түседі.

Өйткені әрбір жаңа көшірме, осылай жасалған, алдыңғы деректерден тұрады, бұл апат кезінде деректерді толық қалпына келтіруге ыңғайлы. Бұл тек екі көшірмені қажет етеді: толық және соңғы дифференциалды көшірмелер, осылайша сіз барлық қадамдарды кезең-кезеңмен айналдырудан гөрі деректерді тезірек өмірге қайтара аласыз. Сонымен қатар, көшірудің бұл түрі толық қалпына келтірілгенде, Феникс құсы сияқты ескі файлдар күлден қайта туылған кезде, қосымша көшірудің жоғарыда аталған мүмкіндіктерінен аулақ болады. Шатасу азырақ.

Бірақ дифференциалды көшіру қажетті орынды үнемдеуде қосымша көшіруден айтарлықтай төмен. Әрбір жаңа көшірме алдыңғылардың деректерін сақтайтындықтан, сақтық көшірмесі жасалған деректердің жалпы көлемін толық көшірмемен салыстыруға болады. Және, әрине, кестені жоспарлау кезінде (және сақтық көшірме жасау процесі уақыт терезесіне сәйкес келетінін есептегенде) соңғы, ең қалың, дифференциалды көшірмені жасау уақытын ескеру қажет.

Сақтық көшірме топологиясы

Сақтық көшірме схемаларының қандай екенін қарастырайық.

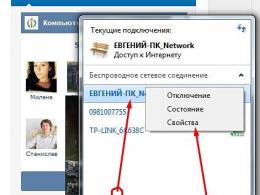

орталықтандырылмаған схема

Бұл схеманың негізі белгілі бір ортақ болып табылады желі ресурсы(1-суретті қараңыз). Мысалы, ортақ қалта немесе FTP сервері. Серверлерден және жұмыс станцияларынан, сондай-ақ басқа желілік объектілерден (мысалы, конфигурация файлдарымаршрутизаторлардан) осы ресурсқа. Бұл бағдарламалар әр серверде орнатылған және бір-бірінен тәуелсіз жұмыс істейді. Сөзсіз артықшылығы - бұл схеманы іске асырудың қарапайымдылығы және оның төмен құны. Операциялық жүйеге орнатылған кәдімгі құралдар немесе ДҚБЖ сияқты бағдарламалық құрал көшіру бағдарламалары ретінде қолайлы. Мысалы, бұл Windows отбасына арналған ntbackup бағдарламасы, UNIX тәрізді операциялық жүйелерге арналған tar бағдарламасы немесе дерекқорларды сақтық көшірме файлдарына көшіруге арналған кірістірілген SQL сервер пәрмендерін қамтитын сценарийлер жиынтығы болуы мүмкін. Тағы бір артықшылығы - пайдалану мүмкіндігі әртүрлі бағдарламаларжәне жүйелер, егер олар сақтық көшірмелерді сақтауға арналған мақсатты ресурсқа қол жеткізе алады.

Кемшілігі - бұл схеманың баяулығы. Бағдарламалар бір-бірінен тәуелсіз орнатылғандықтан, әрқайсысын жеке конфигурациялау керек. Мақсатты ресурс үшін келіспеушіліктерді болдырмау үшін кестенің ерекшеліктерін ескеру және уақыт аралықтарын бөлу өте қиын. Бақылау да қиын, әрбір серверден көшіру процесі басқалардан бөлек бақылануы керек, бұл өз кезегінде үлкен еңбек шығындарына әкелуі мүмкін.

Сондықтан бұл схема шағын желілерде, сондай-ақ қолда бар құралдармен орталықтандырылған резервтік схеманы ұйымдастыру мүмкін емес жағдайда қолданылады. Бұл схеманың және практикалық ұйымның егжей-тегжейлі сипаттамасын мына жерден табуға болады.

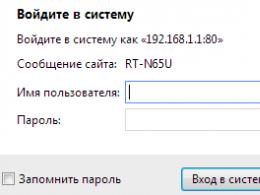

Орталықтандырылған сақтық көшірме

Алдыңғы схемадан айырмашылығы, бұл жағдайда «клиент-сервер» принципі бойынша жұмыс істейтін айқын иерархиялық модель қолданылады. Классикалық нұсқада әрбір компьютерде арнайы агенттік бағдарламалар, ал орталық серверде бағдарламалық пакеттің серверлік модулі орнатылған. Бұл жүйелерде арнайы серверді басқару консолі де бар. Басқару схемасы келесідей: консольден көшіру, қалпына келтіру, жүйе туралы ақпаратты жинау, диагностика және т.б тапсырмаларды жасаймыз және сервер агенттерге осы операцияларды орындау үшін қажетті нұсқауларды береді.

Көбісі осылай танымал жүйелер Symantec Backup Exec, CA Bright Store ARCServe Backup, Bacula және басқалары сияқты сақтық көшірмелер (2-суретті қараңыз).

Көптеген операциялық жүйелерге арналған әртүрлі агенттерден басқа, танымал деректер базаларының және корпоративтік жүйелердің сақтық көшірмесін жасауға арналған әзірлемелер бар, мысалы, MS SQL Server, MS Exchange, Oracle Database және т.б.

Өте шағын компаниялар үшін кейбір жағдайларда агент бағдарламаларын қолданбай орталықтандырылған резервтік көшірме схемасының жеңілдетілген нұсқасын қолданып көруге болады (3-суретті қараңыз). Сондай-ақ, бұл схема пайдаланылған сақтық көшірме бағдарламалық құралы үшін арнайы агент іске асырылмаған жағдайда пайдаланылуы мүмкін. Оның орнына сервер модулі бұрыннан бар қызметтер мен қызметтерді пайдаланады. Мысалы, жасырын деректерді «шығару». ортақ қалталар Windows серверлерінде немесе UNIX жүйелерімен жұмыс істейтін серверлерден SSH арқылы файлдарды көшіріңіз. Бұл схемажазу үшін ашылған файлдарды сақтау мәселелеріне қатысты өте маңызды шектеулер бар. Осындай әрекеттердің нәтижесінде ашық файлдар өткізіп жіберіледі және сақтық көшірмеге қосылмайды немесе қателермен көшіріледі. Бұл мәселені шешудің әртүрлі жолдары бар, мысалы, тек бұрын ашылған файлдарды көшіру үшін тапсырманы қайта іске қосу, бірақ ешқайсысы сенімді емес. Сондықтан мұндай схема белгілі бір жағдайларда ғана қолдануға жарамды. Мысалы, 5х8 режимінде жұмыс істейтін шағын ұйымдарда, үйден шықпас бұрын өзгерістерді сақтайтын және файлдарды жабатын тәртіпті қызметкерлер бар. Тек Windows ортасында жұмыс істейтін осындай қысқартылған орталықтандырылған схеманы ұйымдастыру үшін ntbackup жақсы сәйкес келеді. Ұқсас схеманы гетерогенді орталарда немесе тек UNIX компьютерлері арасында пайдалану қажет болса, мен компьютердің сақтық көшірмесін (қараңыз) іздеуді ұсынамын.

Сурет 4. Аралас резервтік көшірме схемасы

Сайттан тыс дегеніміз не?

Біздің турбулентті және өзгермелі әлемде АТ инфрақұрылымы мен жалпы бизнес үшін жағымсыз салдар тудыруы мүмкін оқиғалар орын алуы мүмкін. Мысалы, ғимараттағы өрт. Немесе сервер бөлмесіндегі орталық жылыту батареясының үзілуі. Немесе жабдық пен компоненттерді ұрлау. Мұндай жағдайларда ақпараттың жоғалуын болдырмаудың бір әдісі - сақтық көшірмелерді негізгі орыннан алыс жерде сақтау. серверлік жабдық. Сонымен бірге қамтамасыз ету қажет жылдам жолқалпына келтіру үшін қажетті деректерге қол жеткізу. Сипатталған әдіс сайттан тыс деп аталады (басқаша айтқанда, көшірмелерді кәсіпорыннан тыс сақтау). Негізінен бұл процесті ұйымдастырудың екі әдісі қолданылады.

Алынбалы тасымалдағышқа мәліметтерді жазу және олардың физикалық қозғалысы. Бұл жағдайда сіз қаражатқа қамқорлық жасауыңыз керек жылдам жеткізусәтсіз болған жағдайда медианы қайтарыңыз. Мысалы, оларды жақын маңдағы ғимаратта сақтаңыз. Бұл әдістің артықшылығы - бұл процесті еш қиындықсыз ұйымдастыру мүмкіндігі. Кемшілігі - тасымалдаушыны қайтарудың күрделілігі және ақпаратты сақтауға беру қажеттілігі, сондай-ақ тасымалдау кезінде тасымалдағышты зақымдау қаупі.

Желі сілтемесі арқылы деректерді басқа орынға көшіріңіз. Мысалы, Интернет арқылы VPN туннелін пайдалану. Бұл жағдайда артықшылығы - ақпараты бар медианы бір жерде тасымалдаудың қажеті жоқ, кемшілігі - жеткілікті кең арнаны пайдалану (әдетте, бұл өте қымбат) және берілетін деректерді қорғау (мысалы, бірдей VPN). Мәліметтердің үлкен көлемін тасымалдау қиындықтарын қысу алгоритмдерін немесе қайталау технологиясын қолдану арқылы айтарлықтай азайтуға болады.

Деректерді сақтауды ұйымдастырудағы қауіпсіздік шараларын бөлек атап өткен жөн. Ең алдымен, деректерді тасымалдаушылардың қауіпсіз бөлмеде болуын және рұқсат етілмеген адамдардың деректерді оқуына жол бермейтін шаралар туралы қамқорлық қажет. Мысалы, шифрлау жүйесін пайдаланыңыз, жария етпеу туралы келісімдер жасаңыз және т.б. Егер алынбалы медиа қатысты болса, ондағы деректер де шифрлануы керек. Қолданылатын таңбалау жүйесі деректерді талдау кезінде шабуылдаушыға көмектеспеуі керек. Атау тасушыларды таңбалау үшін бетсіз нөмірлеу схемасын қолдану қажет тасымалданған файлдар. Желі арқылы деректерді тасымалдау кезінде деректерді берудің қауіпсіз әдістерін пайдалану қажет (жоғарыда айтылғандай), мысалы, VPN туннелі.

Сақтық көшірмені ұйымдастыру кезінде біз негізгі сәттерді талдадық. Келесі бөлім қарастырылады нұсқауларжәне тиімді резервтік жүйені құрудың практикалық мысалдарын ұсынады.

- Сақтық көшірменің сипаттамасы Windows жүйесі, соның ішінде Жүйе күйі - http://www.datamills.com/Tutorials/systemstate/tutorial.htm.

- Shadow Copy сипаттамасы - http://ru.wikipedia.org/wiki/Shadow_Copy .

- Acronis ресми сайты - http://www.acronis.ru/enterprise/products .

- Ntbackup сипаттамасы http://en.wikipedia.org/wiki/NTBackup болып табылады.

- Бережной А. MS SQL серверінің жұмысын оңтайландыру. // Жүйелік администратор, № 1, 2008 ж. - 14-22 Б.

- Бережной А. Біз шағын және орта кеңселер үшін резервтік жүйені ұйымдастырамыз. // Жүйелік администратор, № 6, 2009 ж. - 14-23 б ().

- Маркелов А. Linux Windows жүйесін қорғау. BackupPC сақтық көшірме жүйесіне шолу және орнату. // Жүйелік әкімші, № 9, 2004 ж. - 2-6 б. ().

- VPN сипаттамасы - http://ru.wikipedia.org/wiki/VPN.

- Деректерді жою - http://en.wikipedia.org/wiki/Data_deduplication .

Байланыста

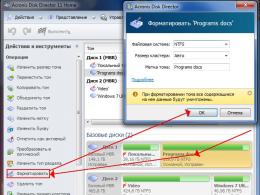

Кез келген компьютер пайдаланушысы оны әдеттегі әдістермен қалпына келтіру мүмкін болмаған кезде қателерден және тіпті маңызды сәтсіздіктерден ешқандай жүйенің иммунитеті жоқ екенін анық біледі. Ол үшін резервтік көшірмелерді жасауға мүмкіндік беретін утилиталарды қамтитын бағдарламалар әзірленді қатты дискілержәне логикалық бөлімдер. Әртүрлі деңгейдегі күрделіліктегі ең танымал утилиталарды қарастырыңыз.

Бағдарламалар және деректерді қалпына келтіру: пайдаланудың орындылығы

Кейбір пайдаланушылар бұл қызметтік бағдарламалардың қаншалықты күшті екенін түсінбейді. Өкінішке орай, олар пайдаланушы файлдарын жүйелік бөлімнен гөрі басқа логикалық бөлімдерге көшіру ең оңай нұсқа деп қателеседі. Бүкіл жүйе бөлімін басқа орынға көшіруге болады деп есептейтін пайдаланушылардың тағы бір санаты бар, содан кейін сәтсіз болған жағдайда осы көшірмеден. Әттең, екеуі де қателеседі.

Әрине, бұл әдіс пайдаланушы файлдарына қатысты, бірақ бәрі де басқа логикалық көлемді ақпаратпен толтырғысы келмейді немесе USB HDD, дискілер немесе флэш-дискілер сияқты сыртқы дискіні үнемі ұстағысы келмейді, олардың сыйымдылығы анық шектелген, қолында. Деректердің үлкен көлемімен бір томнан екіншісіне көшіру уақытын да ескеру керек. Жүйе үшін де, бөлімдер үшін де сақтық көшірме жасау және қалпына келтіру бағдарламалары сәл басқаша жұмыс істейді. Әрине, көп жағдайда алынбалы құрал қажет болады, бірақ жасалған сақтық көшірме бірнеше есе аз орын алады.

Негізгі жұмыс принципі және жұмыс істеу нұсқалары

Әдетте, қазіргі уақытта танымал және кеңінен қолданылатын утилиталардың көпшілігі негізінен кескіндерді жасау және көшірілген деректерді қысу принциптерін пайдаланады. Сонымен қатар, кескіндер операциялық жүйенің көшірмелерін жасау үшін арнайы пайдаланылады, бұл күтпеген сыни ақаулықтан кейін оны кейінірек қалпына келтіруге мүмкіндік береді, ал бөлімдерді немесе пайдаланушы файлдарын көшіруге арналған утилиталар мұрағаттау түріне сәйкес қысуды қамтиды.

Брондау нұсқаларына келетін болсақ, олардың екеуі болуы мүмкін. Негізінде кез келген дерлік жүйенің сақтық көшірмесін жасау бағдарламасы сыртқы медианы (DVD, флэш-диск және т.б.) пайдалануды ұсынады. Бұл жүйені қалпына келтіру кезінде жүйелік бөлімнен емес, алынбалы құралдан жүктеуге тура келетініне байланысты. Логикалық бөлімдегі сурет танылмайды.

Тағы бір нәрсе - дискінің сақтық көшірмесін жасау бағдарламасы. Оларда қажетті ақпаратты басқа логикалық бөлімдерде сақтауға немесе қайтадан алынбалы құралды пайдалануға болады. Бірақ пайдаланылған қатты дискінің көлемі жүздеген гигабайт болса ше? Бұл ақпаратты тіпті қысылған түрде жазуға ешкім рұқсат бермейді. Сонымен қатар, егер ол, әрине, қол жетімді болса, сыртқы HDD пайдалануға болады.

Пайдаланушы файлдарын сақтау үшін дұрыс қызметтік бағдарламаны таңдауға келетін болсақ, ең жақсы шешім жоспарланған файлдардың сақтық көшірмесін жасау бағдарламасы болып табылады. Мұндай утилита белгілі бір уақыт аралығында енгізілген барлық өзгерістерді сақтай отырып, бұл әрекетті пайдаланушының араласуынсыз орындауға қабілетті. Сақтық көшірмеге жаңа деректерді қосуға болады, сондай-ақ одан ескі деректерді жоюға болады. Мұның бәрі автоматты режимде! Артықшылығы айқын - пайдаланушыға тек параметрлердегі көшіру нүктелері арасындағы уақыт аралығын орнату керек, содан кейін бәрі онсыз болады.

Жергілікті Windows сақтық көшірме бағдарламалық құралы

Сонымен, алдымен Windows жүйесінің жергілікті құралына тоқталайық. Көптеген адамдар жүйеге енгізілген сақтық көшірме бағдарламасы деп ойлайды Windows көшірмесіжұмыс істейді, жұмсақ тілмен айтқанда, онша жақсы емес. Негізінде, олар оны тек қызметтік бағдарлама көшірмені жасауға тым көп уақыт жұмсайтындығына және көшірменің өзі көп орын алатындығына байланысты пайдаланғысы келмейді.

Дегенмен, оның артықшылықтары жеткілікті. Өйткені, Microsoft мамандары болмаса, Windows жүйесін дұрыс қалпына келтіру үшін маңызды құрамдас бөліктермен байланысты барлық нәзіктіктер мен нюанстарды кім білуі керек? Көптеген пайдаланушылар жүйеге енгізілген құралдың мүмкіндіктерін анық бағаламайды. Өйткені, мұндай сақтық көшірме жасау және қалпына келтіру бағдарламасы жүйенің негізгі жинағына енгізілгені бекер емес пе?

Бұл қызметтік бағдарламаға қол жеткізудің ең оңай жолы - сақтық көшірме жасау және қалпына келтіру бөлімі таңдалған стандартты «Басқару тақтасы». Мұнда үш негізгі нүктені қолдануға болады: кескін жасау, дискіні жасау және параметрлерді көшіру. Бірінші және екінші қиындықтар тудырмайды. Бірақ үшіншісі өте қызықты. Жүйе құрылғының өзін алдын ала анықтай отырып, көшірмені алынбалы құралға сақтауды ұсынады. Бірақ егер сіз параметрлерді қарасаңыз, желіде көшірмені сақтауға болады, бұл «жергілікті тұрғындар» үшін өте қолайлы. Сонымен, кейбір жағдайларда мұндай жүйелік сақтық көшірме бағдарламасы Windows жүйесін осы көшірмеден кейін қалпына келтіру мүмкіндігімен сақтық көшірме жасаудың жақсы құралы болады.

Ең танымал утилиталар

Енді көптеген сарапшылардың пікірінше, бүгінгі күні пайдаланушылар арасында ең танымал болып табылатын утилиталарды қарастырайық. Біз барлық сақтық көшірме бағдарламаларын қарастыру мүмкін емес екенін бірден атап өтеміз, сондықтан танымалдық деңгейін және оларды пайдаланудың күрделілігін ескере отырып, олардың кейбіріне тоқталамыз. Мұндай утилиталардың шамамен тізімі келесідей болуы мүмкін:

- Acronis True Image.

- Нортон елесі.

- back2zip.

- Comodo сақтық көшірмесі.

- Барлығының сақтық көшірмесін жасаңыз.

- ABC Backup Pro.

- Active Backup Expert Pro.

- AppBackUP.

- Файл сақтық көшірмесін бақылау құралы тегін.

- Көшіргіш.

- Автоматты сақтық көшірме және басқалар.

Енді үздік бестікке қарап көрейік. Ескерту! Қазіргі уақытта резервтік көшірме бағдарламалары қарастырылады, негізінен жұмыс станциялары (пайдаланушы компьютерлері) үшін қолданылады. Серверлік жүйелер мен желілерге арналған шешімдер бөлек талқыланады.

Acronis True Image

Әрине, бұл бастапқы деңгейдегі бағдарламаларға жататын болса да, көптеген пайдаланушылардың лайықты табысы мен сеніміне ие болатын ең қуатты және танымал утилиталардың бірі. Дегенмен оның мүмкіндіктері өте көп.

Қолданбаны іске қосқаннан кейін пайдаланушы негізгі мәзірге кіреді, онда әрекеттің бірнеше опциясын таңдауға болады. Бұл жағдайда біз сақтық көшірме жасау және қалпына келтіру бөліміне қызығушылық танытамыз (мәзірде қосымша утилиталар бар, олар нақты себептермен қазір қарастырылмайды). Кіргеннен кейін «Мастер» іске қосылады, ол сақтық көшірме жасауға көмектеседі. Процесс барысында сіз нақты ненің көшірмесін жасағыңыз келетінін таңдай аласыз (нөлден қалпына келтіру жүйесі, файлдар, параметрлер және т.б.). «Көшіру түрі» бөлімінде «Артық» таңдаған дұрыс, себебі ол бос орынды үнемдейді. Тасымалдаушының көлемі жеткілікті үлкен болса, толық көшірме, ал бірнеше көшірме жасау үшін – дифференциалды пайдалануға болады. Жүйенің көшірмесін жасау кезінде сізге жүктеу дискісін жасау ұсынылады.

Міне, қызықты: утилита сақтық көшірме жасау жылдамдығы, уақыт және қысу тұрғысынан өте жоғары жылдамдықты көрсетеді. Мәселен, мысалы, шамамен 20 ГБ деректерді сығуға орташа есеппен 8-9 минут кетеді, ал соңғы көшірменің өлшемі 8 ГБ-тан сәл артық болады.

Нортон елесі

Біздің алдымызда тағы бір қуатты утилита тұр. Әдеттегідей, бағдарламаны іске қосқаннан кейін барлық қадамдардан өтуге көмектесетін «Шебер» іске қосылады.

Бұл қызметтік бағдарлама көшірме сақталатын қатты дискіде жасырын бөлімді жасау үшін пайдаланылуы мүмкін екендігімен ерекшеленеді (және одан деректер мен жүйені қалпына келтіруге болады). Сонымен қатар, онда көптеген параметрлерді өзгертуге болады: оқуды басқару түрі, жазу түрі, қысу, бір уақытта қол жеткізуге арналған нүктелер саны және т.б. Өнімділікке келетін болсақ, сол 20 ГБ қолданбасы 7,5 ГБ-дан сәл асатын өлшемге дейін қысады, ол уақыт шамамен 9 минутты алады. Жалпы алғанда, нәтиже өте жақсы.

Back2zip

Міне, жоспарланған сақтық көшірме бағдарламасы. Оның айырмашылығы, оны орнату бір-екі секундты алады, ал іске қосылғаннан кейін ол автоматты түрде жаңа тапсырма жасайды және пайдаланушы файлдары Менің құжаттарым қалтасында сақталады деп есептей отырып, деректерді көшіруді бастайды. Өкінішке орай, бұл да басты кемшілік.

Бастапқыда тапсырма жойылуы керек, содан кейін бастапқы тағайындалған қалтаны таңдау керек. Әдеттегі мағынада «шебер» жоқ, бәрі негізгі терезеден жасалады. Жоспарлағышта көшіру аралығын 20 минуттан 6 сағатқа дейін орнатуға болады. Тұтастай алғанда, бастапқы деңгейдегі пайдаланушылар үшін ең оңай шешім.

Comodo сақтық көшірмесі

Біздің алдымызда тіпті бәсекелесе алатын тағы бір қызықты утилита бар коммерциялық өнімдер. Оның басты ерекшелігі - бес жұмыс режимінің және көптеген параметрлердің болуы.

Бір қызығы, утилита нақты уақыт режимінде сақтық көшірмеге енгізілген файлдардағы өзгерістерге жауап бере алады. Бастапқы файл өзгертілген және сақталған кезде қолданба дереу оның көшірмесін жасайды, сақтық көшірмедегі соңғы элементті қосады және ауыстырады. Жоспарлаушы туралы айтпағанда, көшірмелерді жасаудың басталуын бастау немесе шығу кезінде бөлек атап өтуге болады.

Барлығының сақтық көшірмесін жасаңыз

Соңында, болашақта қажет болуы мүмкін барлық нәрселердің сақтық көшірмесін бір уақытта жасауға мүмкіндік беретін басқа тегін қызметтік бағдарламаны қарастырайық.

Бұл қызметтік бағдарлама қызықты, себебі ол көшірмелерді тек сыртқы немесе ішкі медиада ғана емес, сонымен қатар желілерде немесе тіпті FTP серверлерінде сақтауға мүмкіндік береді. Өңдеуге болатын параметрлер мен параметрлер өте көп, олардың ішінде төрт көшіру әдісі, сонымен қатар қолдау бар.Сонымен қатар, интерфейс өте қарапайым және қалталар мен тапсырмаларды көрсету «Explorer» сияқты ағаш құрылымында ұсынылған. «. Сондай-ақ, пайдаланушы көшірілген деректерді құжаттар, сызбалар және т.б. сияқты санаттарға бөліп, әрбір жобаға өз белгісін тағайындай алады. Әрине, «Тапсырмаларды жоспарлаушы» да бар, онда сіз, мысалы, көшірмелерді жасауды процессордың төмен жүктемесі кезінде ғана көрсетуге болады.

Серверлік жүйелерге арналған шешімдер

Сондай-ақ серверлік жүйелер мен желілер үшін арнайы резервтік бағдарламалар бар. Осы әртүрліліктің ішінде ең күшті үшеуін ағартуға болады:

- Symantec Backup Exec 11d жүйені қалпына келтіру.

- Yosemite Backup Standard Master Server.

- Shadow Protect Small Business Server Edition.

Мұндай коммуналдық қызметтер бар деп есептеледі жақсы құралшағын бизнеске арналған резервтер. Бұл ретте нөлден қалпына келтіру желіде орналасқан кез келген жұмыс станциясынан орындалуы мүмкін. Бірақ ең бастысы, сақтық көшірме тек бір рет жасалуы керек, барлық кейінгі өзгерістер автоматты түрде сақталады. Барлық қолданбаларда «Explorer» интерфейсі бар және желідегі кез келген терминалдан қашықтан басқаруды қолдайды.

Кейінгі сөздің орнына

Мұнда жүйенің де, файлдардың да сақтық көшірмелерін жасауға, содан кейін оларды жасалған көшірмелерден қалпына келтіруге мүмкіндік беретін барлық деректердің сақтық көшірмесін жасау / қалпына келтіру бағдарламалары қарастырылғанын қосу керек. Әйтсе де, тіптен сияқты қысқаша ақпаратЖоғарыда аталған бағдарламалар туралы көптеген адамдар оның қалай жұмыс істейтіні және мұның бәрі не үшін қажет екендігі туралы түсінік береді. Белгілі себептерге байланысты біз дұрыс бағдарламалық құралды таңдау мәселесін ашық қалдырамыз, өйткені ол пайдаланушының немесе жүйелік әкімшінің қалауына байланысты.

Сақтық көшірме жүйесі осылай жұмыс істей алады

Корпоративтік сақтық көшірменің үйдегі сақтық көшірмеден айырмашылығы неде?

Масштаб – петабайтқа дейінгі инфрақұрылым. Жылдамдығы секундына мыңдаған транзакцияларды құрайды, сондықтан, мысалы, жазбаны тоқтатпай, тез арада дерекқордан сақтық көшірме жасай алуыңыз керек. Жүйелердің хайуанаттар бағы: жұмыс машиналары, ұялы телефондар мен планшеттер, бұлттағы адамдар профильдері, CRM/ERP дерекқорларының көшірмелері, мұның барлығы әртүрлі ОЖ және ауыр тармақталған жүйелерде.

Төменде мен IBM, EMC, CommVault, Symantec шешімдері және олардың жалпы бизнеске де, АТ бөліміне де беретіні туралы айтатын боламын. Оған қоса, кейбір тұзақтар.

Қарапайым ресейлік компаниялардағы осы резервтік мүмкіндіктерді қарастырайық.Соның ішінде жабдықты алып тастаған жағдайда ғана резервтік көшірме жасалатындар.

Біз білім беру бағдарламасын бастаймыз. Сізге сақтық көшірме қажет пе?

Әдетте бұл сұрақты IT-тен алыс адамдар қояды. Дұрыс сұрақ: «Сізге қандай сақтық көшірме қажет»? Осы жылдың басында мен әлемде орташа есеппен деректердің жоғалуы компания құнының үштен біріне дейін, АҚШ пен Еуропада – жартысына дейін шығындалатыны туралы есеп таптым. Қарапайым тілмен айтқанда, жаңа резервтік көшірменің болмауы кейбір жағдайларда нарықтан кетуді білдіреді.Неліктен сізге сақтық көшірме қажет?

Әрине, сәтсіздіктерден, шабуылдардан және адамның ақымақтығынан қорғау үшін. Жалпы, сұрақ сәл аңғал, бірақ бәрібір оны толығырақ қарастырайық.- Біріншіден, ол деректерді жоғалтудан қорғайды. Жоғалтудың негізгі себептері - жабдықтың істен шығуы, қашықтағы сайттардың құлауы (мысалы, деректер орталығындағы өрт кезінде) және жабдықты алып тастау. Кішігірім жағдайлар ноутбуктердің жоғалуы және т.б.

- Сақтық көшірме сонымен қатар деректердің тұтастығын қорғайды: ол, мысалы, оператор қателерінен сақтандырады. Бұл екінші ең көп таралған себеп: адам дұрыс емес пәрмен арқылы маңызды деректерді қабылдап, «бұрады».

- Үшіншіден, корпоративтік ортада төтенше жағдайда қызметтерді жылдам орналастыру үшін «ыстық» сақтық көшірме қажет болуы мүмкін, бұл АТ процестерінің үздіксіздігі әсіресе маңызды болып табылатындар үшін өте маңызды, мысалы, байланыс операторлары немесе банктер.

Сіз әдетте күрделі жүйелерге қалай жетесіз?

Барлығы қарапайым: компанияның өсуімен. Бірінші қолданылған қарапайым құралдар: қолмен көшіру, содан кейін жоспарланған сценарийлер немесе қызметтік бағдарлама параметрлері, содан кейін мұны басқаратын сервер қолданбасы пайда болады. Бұл кезеңде, әдетте, қауіпсіздік қызметкерлерінен немесе қаржы бөлімінен (компанияның тәуекелдерін басқару) резервтік көшірме деңгейіне қойылатын талаптар қосылады - және дәл осы кезде іске асыру басталады. Әрбір тапсырма маңыздылығы бойынша жіктеледі және бағаланады, мысалы, шот-фактура апаттан кейін 5 минуттан кейін басқа деректер орталығындағы белсенді резервтік жүйеге шығарылуы керек, ал кеңсе қызметкерлері деректері 2 сағаттан кейін алдын ала дайындалған, бірақ монтаждалған жабдыққа шығарылуы керек. . Бұл деңгейде қосымшалармен, ал сәл кейінірек - сақтауға арналған аппараттық массивтермен тығыз интеграция қажет.Практикада интеграция қандай көрінеді?

Әдетте, біздің мамандар толық сақтық көшірмені орнатуға келгенде, ірі компанияда бірнеше резервтік қосалқы жүйелер бар. Көбінесе біз қазірдің өзінде конфигурацияланған файлдардың сақтық көшірмесін жасау қолданбалары және дерекқорлардың тұрақты саусақ ізі (мысалы, 1С дерекқорының түнгі сақтық көшірмесі) және оларды бөлек құрылғыда сақтау туралы айтып отырмыз. Әрине, сиқырлы жағдайлар бар. Мысалы, бір бөлшек сауда желісіМен қоймадағы тауарлардың бар-жоғы туралы дерекқордың сақтық көшірмесін мүлдем жасамадым - және сәтсіздікке ұшыраған жағдайда адамдарды түгендеуге жібердім.Немесе тағы бір мысал – филиалда тек оқу үшін қолданылатын деректер қорының көшірмесі бар. Оның негізінде жасалған барлық деректер уақытша. Бұзылған жағдайда, осы дерекқордың көшірмесі бас ұйымнан сұралады және үш күнді алады. Адамдар отырады және күтеді. Деректер жоғалмайтыны анық, бірақ егер дұрыс сақтық көшірме болса, олар 20 минут ішінде жұмысын жалғастыра алар еді.

Сақтық көшірме бағдарламалық жасақтамасындағы ең маңызды нәрсе не?

Негізгі параметрлерді қарастырайық.Сәулет

Шешімнің архитектурасы сөзсіз маңызды. Жүйені функционалдық модульдерге бөлу барлық кәсіпорынның резервтік көшірме шешімдері үшін әдеттегі тәжірибе болып табылады. Маңызды сәт - сақтау қабатын логикалық деректерді басқару деңгейінен бөлу, мысалы, CommVault Simpana-да орындалғандай - бір сақтық көшірме жұмысы дискіні де, таспаны да, тіпті бұлтты сақтауды да пайдалана алады.

Сақтық көшірме бағдарламалық құралының архитектура мысалы (CommVault Simpana)

Орталықтандырылған басқару функциялары.

Барлық операцияларды басқару маңызды. Үлкен жүйелердің сақтық көшірмесін жасау өте күрделі, сондықтан әкімші не болып жатқанын дәл түсінуі маңызды. Тармақталған құрылыммен, мысалы, жүздеген жүйелері бар үлкен деректер орталығында сіз әрқайсысына «жақындап», оның сақтық көшірмесі бар-жоғын көре алмайсыз. Мұнда есеп құрастыра алатын, барлық деректер мен қолданбалардың көшірілгенін немесе көшірілмегенін, нені ескеру керек екенін, кез келген ақаулықтар туралы әкімшіге хабарлайтын жүйе қажет.

СРК орталықтандырылған басқару

Нарық көшбасшыларында ненің қайда сақталатынын, қандай деректер түрлерін, нақты нені оңтайландыруға болатынын және т.б. көруге мүмкіндік беретін жүйелер бар. Сіз алдағы жылға болжам жасай аласыз.

Бетондық массивтер және МҚ

Біріншісі - массивтерді қолдау, нақты дерекқорлар үшін нақтылау. Деректерді төменнен алып, оны аппараттық суреттерді жасау сияқты күрделірек функцияларда пайдалану керек. Сақтық көшірме жүйелері осы массивтермен жұмыс істейтін өндірістік жүйелерге әсер етпей немесе оларға түсетін жүктемені азайтпай, деректерді қорғауды қамтамасыз ету үшін массивтермен операцияларды қалай орындау керектігін біледі,

Қарапайым тілмен айтқанда, жүйе қазір транзакциялар орындалып жатқан дерекқордың көшірмесін жасай алуы керек және бұл көшірмені серверлік қолданбадан сұрамауы керек. Яғни, ол қолданбаға және пайдаланушыларға диск массивінен деректерді сауатты және байқалмайтын түрде алуы керек.

Мысалы, CommVault немесе EMC жүйелері корпоративтік нарықта қолжетімді барлық дерлік операциялық жүйелер мен коммерциялық қолданбаларды қолдайды (атап айтқанда, Oracle, Microsoft дерекқорлары, CommVault сонымен қатар PostgreSQL және MySQL, Documentum, SAP үшін қолдау көрсетеді).

Дедупликация – архитектура

Жақсы дедупликация маңызды. Жақсы деупликация диск массивтеріне қойылатын баға талаптарын айтарлықтай төмендетеді және трафикті өте жақсы қысады. Шамамен айтқанда, егер виртуалды машиналардағы пайдаланушы деректерінің бірінші сақтық көшірмесі 10 Гб болса, онда әрбір келесісі күніне 50-60 Мб болуы мүмкін - бұл жүйелік суреттер арасындағы айырмашылыққа байланысты. Сонымен қатар, резервтік нарықтың жетекшілері (төменде олар туралы). сыртқы жүйелеркөшірмелер бөлек трансляциялар ретінде көрінеді, яғни жалпы сақтық көшірме жасалған сайын сияқты. Бұл қалпына келтіруді керемет жылдамдатады.

Мен дедупликацияны ерекше атап өткім келеді заманауи жүйелеркөзде, яғни деректер алынатын жүйеде жасалады, бұл арналардағы жүктемені айтарлықтай азайтады. Бұл әрқашан толық резервтік көшірмені жіберуге болатын жеткілікті кең арнаға ие бола бермейтін кең ауқымды желілер үшін өте маңызды. Күрделі SAP деңгейіндегі жүйелер үшін әдеттегі «сериялық» көшірме деректер қорының жалпы көлемінің екі пайызын ғана құрайды.

Депликацияның ішкі жүйесі, жақсы мағынада, ыңғайлы түрде масштабталуы керек. Ең дұрысы, кейбір Grid немесе бұлтты ұйымдастыру арқылы сақтау түйіндерін қосу арқылы сызықтық. Бұл ретте түйіндер жеке деректер жиыны бар жеке аралдар болмауы керек, бірақ бір деупликация кеңістігіне қосылған. Бұл түйіндер жүктемені параллель етіп, оны параллель өңдесе өте жақсы. Қазір көптеген тұтынушылар өнімдерді салыстыру кезінде қайталану коэффициенттерін өлшеуге асығатынын ескертемін. Бірақ бұл мүлдем дұрыс емес: қазіргі заманғы SATA дискілерінің әрқайсысы 4 ТБ. Бірнеше дискіні беріңіз немесе алыңыз, сонда барлық жүйелер бірдей көлемде деректерді сақтай алады - өсу үшін қажет болса, бүкіл жүйені қайта құрудан гөрі, басында бір қосымша диск сатып алған дұрыс.

Жүктемені теңестіру

Мұндай жүйелерде жұмыс ақауларына төзімділікті және жүктемені теңестіруді қамтамасыз ету функциялары бар, бұл үлкен деректер орталықтарында маңызды, бір жүйедегі деректер көлемі ондаған және жүздеген Тб жетуі мүмкін. Мысалы, виртуализация платформасында деректердің өте үлкен көлемі және виртуалды машиналар саны көп болуы мүмкін. Жүйенің өзі бұл жағдайда деректерді тасымалдайтын, оны платформадан алатын және сақтау орнына жазатын серверлер жинағын құруға мүмкіндік беруі керек, осылайша олар бір-бірімен өзара әрекеттесе алады, ал ұлғайған жағдайда немесе жүктемені азайту, оны автоматты түрде қайта бөлу. Функция қарапайым және анық, бірақ өте маңызды, өйткені ол сақтық көшірмелерді жасау жылдамдығы мен тиімділігіне әсер етеді.

Маңызды үздіксіздік. Кез келген құрамдас сәтсіз болса, тапсырмалардың сақтық көшірме терезесінен тыс өтуіне көз жеткізуге болады (әдетте түнде). CommVault Simpana мұны мультимедиалық серверлер, дерекқорлардың қайталануы бұзылған жағдайда автоматты түрде жасауға мүмкіндік береді. Басқа жүйелерде шектеулер бар немесе қымбат аппараттық шешімдерді қажет етеді. Суретте агенттері бар екі серверді көре аласыз, олар бірігіп жұмыс істейді және біреуі бұзылса, екіншісі іске қосылады. Сонымен қатар, олардың екеуі де бір дискіге жазады, жалпы қайталанатын базаға ие:

Физикалық сақтау

Көбінесе біз дискі массивтерінде сақтау туралы айтып отырмыз, онда ол қамтамасыз етіледі қосымша қорғанысдеректер. Бірінші қабат - маңызды деректер міндетті түрде екі тәуелсіз қашықтағы сайттарда сақталады (мысалы, әртүрлі деректер орталықтарында). Екінші қабат - бұл деректер әртүрлі дискілерде сақталады. Мысалы, 10 блоктан тұратын файлды 11 дискіге жазуға болады - және олардың біреуі сәтсіз болса, қалғандары жетіспейтін сілтемені қалпына келтіру үшін жеткілікті деректерді қамтиды. Міне, солардың бірінің мысалы.Дискілер мен таспа + «бұлт»

Демек, таспалы дискілер әлі де қолданыста екен. Көбінесе «ыстық» деректер (айталық, ең маңыздыларының 10 пайызы) дискілерде сақталады, олардан оларды тез алуға болады, ал екінші деңгей қазірдің өзінде таспада. Бұл практикалық және арзан, сонымен қатар таспа жабдықты ауыстырмай-ақ деректерді ондаған жылдар бойы сақтауға мүмкіндік береді, олар жай ғана алынып, сөреге қойылады. Жалпы жағдай - белгілі бір мерзімде сақталуы керек журналдар мен банктердің басқа да құжаттары. Сақтық көшірме жүйесі мұндай деректерді дискіге бөліп, оларды иеліктен айыруға және таспа дискісінде мұрағаттауға қабілетті. Сонымен қатар, бұл ақпаратты табу және апат болған жағдайда оны қалпына келтіру әрқашан мүмкін. Айтпақшы, сіз толық көшірмелерді де, көшірмелерді де жаза аласыз - қажет болса, ақылды жүйесоңғы құйма аяқталғандай бәрін қайта біріктіре алады.Бірақ CommVault Simpana сонымен бірге корпоративтік жадтан деректердің көшірмесін «бұлтқа» тікелей қоса алады (кейбір тұтынушыларымыз мұны CROC «бұлты» арқылы жасайды - біз тіпті сертификаттауды да жүргіздік). Бұл қосымша көшірмені тұтынушы ұзақ мерзімді мұрағат ретінде қарастыруы мүмкін. Оны сақтау үшін жабдық туралы ойлаудың қажеті жоқ. Осындай басқа көшірмені апатты қалпына келтіру жүйелері үшін пайдалануға болады. Мысалы, тұтынушылардың бірі мұны жасайды: барлық виртуалды машиналардың көшірмесі сақтау үшін біздің «бұлттыққа» жіберіледі. Тұтынушының негізгі деректер орталығы құлаған жағдайда, біз барлық осы виртуалды машиналарды инфрақұрылымымызда іске қоса аламыз. Сонымен қатар, іске қосу алдында төлем тек қуаттылыққа арналған - яғни бұл өте үнемді болып шығады.

Пайдаланушылармен тікелей жұмыс

Корпоративтік сақтық көшірмені кездестірмеген болсаңыз, деректерді тек АТ бөлімі ғана қайтарады және оны қолмен жасайды деген әсер қалдыруыңыз мүмкін. Бірақ, мысалы, CommVault-та бұл мүлдем дұрыс емес.Бұл жағдайда пайдаланушы порталға өзі кіре алады (төмендегі суретте) және егер олар көшірмеде болса, жеке деректерін жүктей алады. Әдетте, мұндай порталда сақтық көшірмелер мен мұрағаттарға арналған іздеу жүйесі де болады (пайдаланушы құқықтары аясында). Бұл мұрағатқа ақпараттық қауіпсіздік қызметкерлері де қол жеткізе алады – бұл АТ бөліміне «Кімде анау-мынау құжат болды» деген сұрақтармен келетін сұраныстардың санын айтарлықтай азайтады.

Иә, сіз дұрыс түсіндіңіз. Егер пайдаланушы файлды жоғалтып алса, электрондық поштаны кездейсоқ жойса немесе салыстыру үшін құжаттың ескі нұсқасын тапқысы келсе, ол жай ғана барады және қажетсіз қиындықтарсыз бірнеше секунд ішінде бәрін өзі жасайды. Ол тіпті IT бөліміне хабарласпайды немесе жазбайды.