Czym jest ogólnoświatowa sieć komputerowa. Definicja i rodzaje sieci globalnych

Spróbujmy dowiedzieć się w tym artykule, czym jest Internet i czym jest spożywany! W dzisiejszych czasach Internet stał się integralną częścią naszego życia: rozrywka i rekreacja, praca i wiadomości, odpowiedzi na pytania i wiele więcej! Za główną wartość można chyba uznać bazę wiedzy, która z dnia na dzień tylko się powiększa!

Do zwykły użytkownik tak jak Ty czy ja – Internet jest czymś niewidzialnym, ale znaczącym, czymś, co umożliwia wymianę informacja cyfrowa i komunikuj się w czasie rzeczywistym z dowolnym miejscem na świecie!

Ale z drugiej strony Internet to miliardy komputerów połączonych kablami i falami radiowymi, to cała sieć łącząca wszystkich i wszystko w jedno!

Internet (sieć internetowa, Internet)- globalna sieć zasobów komputerowych ze zbiorowym dostępem w oparciu o wykorzystanie jednego standardowego schematu adresowania, wysokowydajnej sieci szkieletowej i szybkich linii komunikacyjnych z głównym komputery sieciowe. – Wikipedia

Jak zorganizowany jest Internet?

Jak zrozumiałeś ze wstępu, Internet to miliardy połączonych ze sobą komputerów, kable przechodzą pod oceanami pod słupem wody, łącząc kontynenty, a potem dochodzą do użytkownika, ale w zmodyfikowany, prostszy sposób.

Całe łącze internetowe jest w większości oparte na cyfrowych adresach IP! Wszystkie połączenia z dowolnym urządzeniem w sieci przechodzą przez protokoły (http: , ftp:) to jest jak język komunikacji między komputerami.

Po wejściu do Internetu zacznij wpisywać adres strony, której potrzebujesz:

W rzeczywistości ten adres to tylko maska, pod którą ukryty jest ten sam cyfrowy adres IP (na przykład 12.233.123.7)

Na przykład podczas pobierania pliku z ulubioną muzyką lub niezbędnym oprogramowaniem można uzyskać dostęp do komputera (serwera), który ma siedzibę (znajduje się) w Niemczech lub USA.

Jakie możliwości daje Internet?

Internet Ma szeroki wachlarz możliwości, myślę, że prawdopodobnie znasz połowę z nich, a część z nich brałeś udział! Ale najważniejsze jest oczywiście przekazywanie informacji, przy których można je statycznie lub dynamicznie zmieniać w drodze do miejsca przeznaczenia! Niektóre informacje mogą ulec zmianie w trakcie przechowywania, a inne mogą zostać uzupełnione!

Główne możliwości to:

- Sieć — surfowanie (przeglądanie stron internetowych)

- Kontrola komputery zdalne(pozwala na pomoc lub pracę na innym komputerze)

- Komunikacja (wiadomości, poczta itp.)

- Wymiana danych (dowolne pliki

- Tłumaczenie Pieniądze(praca z rachunkami bankowymi)

- Zarobki (np. freelancer)

www

WWW — sieć WWW (światszeroki web) to sieć połączonych ze sobą stron internetowych na różne komputery. Kilka stron powiązanych ze sobą jednym tematem i znajdujących się na tym samym komputerze nazywa się Witryną! Zazwyczaj strony internetowe zawierają informacje tekstowe, ale mogą zawierać dowolny plik cyfrowy.

WEB jest najpopularniejszą usługą internetową, nie zauważasz mówiąc o Internecie, że masz na myśli WEB! Praktycznie cała sieć w takiej postaci, w jakiej istnieje, za pośrednictwem hiperłączy, które prowadzą przez strony. Możesz także łatwo nawigować, wpisując adres zasobu w pasek adresu- nazywa się to adresem URL (ścieżką).

Adresowanie w sieci WWW

Czy wiesz, co się stanie, jeśli w pasku adresu wpiszesz niepoprawnie adres URL, najprawdopodobniej zobaczysz napis mówiący, że podany adres nie istnieje - popraw poprawność zestawu, ALE zdarzają się przypadki wpisując adres, który będziesz zostać przeniesionym do witryny zawierającej reklamy lub informacje o „niskiej jakości”. W takich przypadkach natychmiast opuść stronę, nie otwieraj żadnych linków, mogą zawierać zagrożenie wirusowe. Ten typ rozpowszechnianie kodów wirusów nazywa się phishingiem.

Najważniejszą rzeczą w adresie jest oczywiście DOMAIN, czyli ważne jest, aby wpisać poprawną nazwę strony, na przykładw-D-x.en

Następnie będziesz mógł poruszać się po witrynie za pomocą jej linków, bez wychodzenia poza jeden zasób internetowy.

W rzeczywistości numer cyfrowy jest ukryty pod adresem Adres IP, czyli rzeczywisty adres strony. To właśnie pod ten adres przeglądarka (przeglądarka internetowa) pobiera stronę.Domeny zostały wymyślone tak, aby adresy były łatwe do zapamiętania i wprowadzenia.

Wszystkie przelewy z adresu cyfrowego na adres czytelny alfabetycznie obsługiwane są przez specjalne serweryDNS (domenaimięserwer). Jeden z największychSerwery DNS to centrum serwerówGoogle.

Obejmujące duże obszary i zawierające dużą liczbę węzłów, prawdopodobnie zlokalizowane w różnych miastach i krajach.

W ujęciu terytorialnym znajdują się na najwyższym poziomie hierarchii:

- Sieci globalne - BLADY.

- Sieci miejskie - Sieci Obszarów Metropolitalnych (MAN). Przeznaczony do obsługi terytorium dużego miasta - metropolii.

- Korporacyjne (sieci organizacji, przedsiębiorstw) - Sieci korporacyjne (EWN). Zjednoczyć duża liczba komputery w rozproszonych geograficznie oddziałach odrębnego przedsiębiorstwa. Sieci korporacyjne mogą być misternie połączone i obejmować miasto, region, a nawet kontynent.

- Lokalny — Sieci lokalne (LAN). Sieci lokalne to sieci komputerów skupione na niewielkim obszarze (zwykle w promieniu 1-2 km). Ogólnie rzecz biorąc, sieć lokalna to system komunikacyjny należący do jednej organizacji.

- Osobiste - Sieci osobiste (PAN). Sieci osobiste obejmują sieci zaprojektowane do interakcji urządzeń należących do tego samego właściciela w niewielkiej odległości (zwykle do 10 m).

Światowy sieć komputerowa służą do łączenia różnych sieci, tak aby użytkownicy i komputery, gdziekolwiek się znajdują, mogli wchodzić w interakcje ze wszystkimi innymi uczestnikami globalnej sieci.

To właśnie podczas budowy globalnych sieci po raz pierwszy zaproponowano i opracowano wiele podstawowych idei leżących u podstaw nowoczesnych sieci komputerowych. Takich jak na przykład wielopoziomowa konstrukcja protokołów komunikacyjnych, koncepcje przełączania i routingu pakietów.

Globalne sieci komputerowe odziedziczyły wiele po innych, znacznie starszych i bardziej rozpowszechnionych sieciach globalnych - sieciach telefonicznych. Główną innowacją technologiczną, jaką przyniosły ze sobą pierwsze globalne sieci komputerowe, było odrzucenie zasady przełączania obwodów, która była z powodzeniem stosowana w sieciach telefonicznych od wielu dziesięcioleci.

Niektóre globalne sieci komputerowe są budowane wyłącznie dla organizacji, inne służą do komunikacji korporacyjnych sieci LAN z Internetem lub przez Internet z sieciami zdalnymi, które są częścią sieci korporacyjnych. Najczęściej sieć WAN opiera się na liniach dzierżawionych, na jednym końcu których router jest podłączony do sieci LAN, a na drugim przełącznik komunikuje się z resztą GCS. Główne używane protokoły to TCP/IP , SONET /SDH , MPLS , ATM i Frame relay . Wcześniej szeroko stosowany był protokół X.25, który słusznie można uznać za prekursora Frame Relay.

Opis

Globalne sieci komputerowe łączą komputery rozproszone w odległości setek i tysięcy kilometrów. Na wczesne stadia Rozwój sieci komputerowych do budowy sieci WAN wykorzystywał istniejące, niezbyt wysokiej jakości łącza komunikacyjne. W tym przypadku szybkości transmisji danych niższe niż w sieciach lokalnych (kilkadziesiąt kilobitów na sekundę) ograniczały zestaw usług do transferu plików, głównie nie operacyjnego, ale tło za pomocą poczty e-mail. Jednocześnie do stabilnej transmisji danych dyskretnych stosuje się bardziej wyrafinowane metody i urządzenia niż w sieciach lokalnych.

Obecnie przepaść między WAN, MAN i LAN pod względem prędkości dostępu i jakości coraz bardziej się zmniejsza, dlatego w okresie od około 2005 do 2012 roku. stało się możliwe przesyłanie wysokiej jakości treści multimedialnych, w tym w czasie rzeczywistym, co pobudziło rozwój firm i usług internetowych na całym świecie, takich jak Skype, Zoom, Youtube, Instagram, Twitch itp.

Różnica między siecią globalną a lokalną

Sieci WAN różnią się tym od sieci lokalnych globalne sieci przeznaczony dla nieograniczonej liczby abonentów na dużym obszarze geograficznym.

W sieciach globalnych o wiele ważniejsza jest nie jakość komunikacji, ale sam fakt jej istnienia. Prawda, w obecnie nie da się już nakreślić jasnego i jednoznacznego podziału na sieci lokalne i globalne. Większość sieci lokalnych ma dostęp do sieci globalnej, ale charakter przesyłanych informacji, zasady organizacji wymiany, tryby dostępu do zasobów w sieci lokalnej z reguły bardzo różnią się od przyjętych w sieci globalnej . I chociaż wszystkie komputery w sieci lokalnej w tym przypadku są również włączone do sieci globalnej, nie neguje to specyfiki sieci lokalnej. Możliwość dostępu do sieci globalnej pozostaje tylko jednym z zasobów udostępnianych przez użytkowników sieci lokalnej.

Największe światowe sieci komputerowe

źródła literackie.

Groth, David i Skandler, Toby (2005). Network+ Study Guide, wydanie czwarte. Sybex Inc. ISBN 0-7821-4406-3. Forouzan, Behrouz. Komunikacja danych i sieci. Wzgórze McGrawa. P. 14. ISBN 9780073376226. „Sieci kampusowe (CAN). Przykłady komputerów i sieci”. conceptdraw.com. Przekaźnik ramowy. techtarget.com. Y. Rechtera; B. Moskowitza; D. Karrenberga; GJ de Groot; E. Lear (luty 1996). Przydział adresów dla prywatnych Internetu. Grupa Robocza Sieci IETF. doi:10.17487/RFC1918. BCP 5. RFC 1918. "Witamy na forum GitHub API Development and Support Board!". github.społeczność. 2018-11-07. Źródło 2019-07-26. „AT&T przeprowadza wiodące w branży testy sieci Ethernet 400 Gb, ustanawiając przyszły plan sieci dla dostawców usług i firm”. www.att.com. 8 września 2017 r. Maher, Robert; Alvarado, Alex; Lavery, Dominika; Bayvel, Polina (11 lutego 2016). „Zwiększenie szybkości informacyjnej komunikacji optycznej za pomocą kodowanej modulacji: badanie wydajności nadajnika-odbiornika”. raporty naukowe. 6(1):21278.doi:10.1038/srep21278. PMC 4750034. PMID 26864633. „Nowy laser dla szybszego Internetu – Caltech”. Caltech. MediaWiki Uniwersytetu ITMO. W. Olifer N. Olifer (2010). Sieć komputerowa. Zasady, technologie, protokoły.

Obecnie wielu użytkowników coraz częściej spotyka się z koncepcją globalnej sieci komputerowej. To prawda, że nie każdy zdaje sobie w pełni sprawę z tego, czym jest w najszerszym znaczeniu, a jakie są możliwości globalnej sieci, ograniczonej jedynie Internetem. Spróbujmy to rozgryźć ten przypadek bardziej szczegółowo, a także rozważ niektóre z głównych cech, które są nieodłączne od takich struktur komputerowych.

Czym jest sieć globalna: ogólna koncepcja

Zacznijmy od zrozumienia samej definicji sieci tego typu. Na podstawie tego, co oferują w opisie najbardziej znane i szanowane źródła informacji w sieci World Wide Web przez sieci globalne rozumie się struktury organizacyjne, które łączą ze sobą poszczególne komputery lub terminale znajdujące się w sieci lokalnej, niezależnie od ich fizycznej lokalizacji. Więc co to jest?

Rzeczywiście, jest to pewna struktura, która jest w stanie zapewnić interakcję między terminalami użytkowników, a nawet urządzenia mobilne, bez względu na to, gdzie się znajdują na świecie. Co najciekawsze, takie struktury to koncepty wirtualne, ponieważ połączeń przewodowych między wszystkimi urządzeniami na świecie nie da się nawiązać po prostu fizycznie.

Sieci lokalne i globalne: jaka jest różnica?

Niektórzy użytkownicy błędnie uważają, że nie ma różnicy między tymi dwoma pojęciami. Tutaj warto przyjrzeć się najważniejszej różnicy między sieciami obu typów.

Sama sieć lokalna jest zaprojektowana do łączenia tylko ściśle określonej liczby urządzeń komputerowych i nie może wchodzić między nimi w interakcję w przypadku przekroczenia ich liczby. Ponadto takie sieci zapewniają tylko ogólny dostęp do niektórych programów lub dokumentów, a komunikacja odbywa się za pośrednictwem serwera centralnego lub kilku serwerów.

Organizacja globalnych sieci pod tym względem jest zasadniczo odmienna. Mogą obejmować pojedyncze komputery lub urządzenia mobilne oraz całe sieci lokalne. Innymi słowy, w zasadzie nie ma ograniczeń co do ilości jednocześnie podłączonych urządzeń (poza przypisaniem każdemu urządzeniu zewnętrznego identyfikatora, takiego jak adres IP w Internecie, czy numer telefon komórkowy). Protokół IPv4 wkrótce wyczerpie swoje możliwości ze względu na ograniczoną liczbę przydzielanych adresów, ale w wersji szóstej, która zastępuje czwartą, takie ograniczenia, jeśli występują, są bardzo warunkowe.

Zasady organizacji

Rozwój sieci globalnych rozpoczął się, jak się sądzi, od momentu, gdy próbowano nawiązać komunikację między urządzeniami komputerowymi za pośrednictwem ARPANET. Ta sieć jest zasadniczo prekursorem nowoczesny internet.

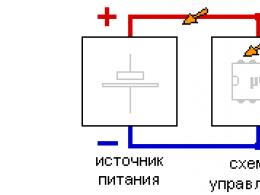

Dopiero u zarania realizacji takiego pomysłu komunikacja odbywała się za pomocą kabli, ale z czasem pojawiły się rozwiązania organizacji interakcji z komputerem nowy poziom. Jeśli mówić zwykły język, struktura jest taka, że z jednej strony znajduje się router LAN do wyjścia, a z drugiej przełącznik do komunikacji z wymaganymi częściami sieci globalnej.

Rodzaje sieci WAN

Jeśli mówimy o tym, czym jest sieć globalna, nie sposób nie poruszyć kwestii współczesnych typów takich struktur komputerowych.

Zasadniczo w klasyfikacji wyróżnia się kilka głównych klas, spośród których każdy użytkownik zna, takie jak:

- sieci satelitarne;

- sieci komórkowe;

- Internet i jego odmiany.

Jak to działa?

Jak już wiadomo, dostęp do globalnej sieci zapewnia się poprzez identyfikację urządzenia, a komunikacja odbywa się za pomocą specjalnych protokołów.

W przypadku różnych sieci i różnych systemów operacyjnych same protokoły mogą się różnić, ale w międzynarodowe standardy zazwyczaj można znaleźć protokoły takie jak TCP/IP, ATM, MPLS, SONET/SDH itp. Każdy taki protokół to zestaw określonych reguł, które uzyskują dostęp do globalnej sieci, przesyłają i odbierają informacje lub identyfikują urządzenia użytkownika itp. Należy pamiętać, że w tym przypadku, nie mówimy o inicjalizacji persony samego użytkownika. Wszystko to dotyczy wyłącznie komputerów lub urządzeń mobilnych.

Najbardziej znane światowe sieci

Ogólnie rzecz biorąc, dziś uważa się ją za najpopularniejsze sieci, takie jak Internet i FidoNet. Jednak niewiele osób zdaje sobie sprawę, że sieci operatorzy komórkowi to także rodzaj globalnych struktur wykorzystujących standardy technologii GSM do komunikacji między urządzeniami.

Ale co z 3G/4G? Tutaj musisz wyraźnie zrozumieć, że te standardy są używane wyłącznie do uzyskiwania dostępu do Internetu, a innymi słowy do łączenia jednej globalnej sieci z drugą. A każda globalna sieć jest początkowo nastawiona na wysokie szybkości przesyłania danych, co odróżnia ją od struktury lokalnej. Ale dziś sieci operatorów komórkowych można w równym stopniu przypisać zarówno sieciom lokalnym, jak i globalnym, ponieważ łączą one tylko ściśle określone urządzenia identyfikowane numerami, a z drugiej strony ich liczba rośnie z dnia na dzień, co implikuje przypisywanie takich identyfikatory praktycznie nieograniczone.

Niektóre podstawowe funkcje i wyzwania

Ale zobaczmy, czym jest globalny Internet. To właśnie struktura zwana World Wide Web stała się najbardziej popularna, rozwinięta i rozgałęziona. Jeśli wcześniej koncentrował się głównie na wysyłaniu korespondencji w formie E-mail lub odwiedzając strony internetowe, dziś jego zasoby są takie, że użytkownicy z dowolnego miejsca na świecie mogą komunikować się ze sobą, powiedzmy, poprzez czaty wideo w czasie rzeczywistym lub w w sieciach społecznościowych, przesyłaj informacje dowolnego typu, przechowuj własne dane w usługi w chmurze itp.

Jednym z ciekawszych narzędzi jest jednoczesny dostęp do dokumenty elektroniczne, co oznacza otwieranie i edytowanie plików przez kilku użytkowników jednocześnie. Nie trzeba dodawać, że wszelkie zmiany w dokumencie są natychmiast wyświetlane na komputerach wszystkich podłączonych w ten moment użytkowników. Czym w tym sensie jest sieć globalna? Jest to narzędzie, które zapewnia programową interakcję na wszystkich poziomach i między dowolnymi użytkownikami.

Jednak pojawienie się sieci WWW w pewnym sensie spowodowało również wiele problemów, ponieważ to w Internecie rozprzestrzenia się dziś tak ogromna liczba wirusów, złośliwych kodów i programów, co trudno sobie wyobrazić. Nawet najbardziej zaawansowani twórcy oprogramowania antywirusowego oprogramowanie nie mogąc śledzić ich obecności.

Oczywiście to nie wszystkie możliwości, które można przytoczyć jako przykład. Takim narzędziom można również przypisać wydobywanie bitcoinów, które ostatnio nabiera rozpędu. Tutaj technologia jest taka, że przez Internet można ją połączyć w jedno sieć wirtualna maszyn nawet bez zgody ich właścicieli i skorzystaj z wielokrotnego zwiększenia wydajności pojedynczego komputera dzięki wykorzystaniu możliwości obliczeniowych innych terminali. Oczywiście, w pewnym sensie, takie programy można nazwać wirusami lub działaniami, które podlegają jurysdykcji nielegalnego dostępu do cudzych informacji, jednak właśnie jako środek globalnych sieci nie można pomijać takich możliwości.

Ponadto warto zwrócić uwagę osobno na sieciowe systemy operacyjne, które nie wymagają instalacji na dysk twardy, ale można je pobrać na terminal komputerowy ze zdalnego serwera, zapewniając pełne działanie dowolnego urządzenia. Uważa się, że takie technologie są dziś najbardziej aktualne, ponieważ system ochrony zastosowany do ich konstrukcji i zdalnego dostępu jest znacznie wyższy niż w systemach stacjonarnych.

Krótkie wnioski

Ogólnie myślę, że jest już trochę jasne, czym jest sieć globalna i czym różni się od sieci lokalnej. Oczywiście w zasadzie niemożliwe jest uwzględnienie absolutnie wszystkich dostarczonych narzędzi. Jednak tak naprawdę nie o to chodziło. Przynajmniej z powyższego materiału można zrozumieć, jakie to są struktury, dlaczego są potrzebne i jakie mają podstawowe możliwości.

Sieć globalna to połączenie komputerów znajdujących się w odległej odległości do wspólnego użytku świata zasoby informacji. Do tej pory na świecie jest ich ponad 200. Spośród nich najbardziej znanym i najpopularniejszym jest Internet.

W przeciwieństwie do sieci lokalnych, sieci globalne nie mają jednego centrum sterowania. Sieć opiera się na dziesiątkach i setkach tysięcy komputerów połączonych różnymi kanałami komunikacyjnymi. Każdy komputer ma unikalny identyfikator, który umożliwia „przekierowanie” go w celu dostarczenia informacji. Zazwyczaj sieć globalna łączy komputery, które działają według różnych reguł (posiadające inna architektura, oprogramowanie systemowe itp.). Dlatego bramy są używane do przesyłania informacji z jednego typu sieci do drugiego.

Bramy (bramy) to urządzenia (komputery) służące do łączenia sieci o zupełnie różnych protokołach wymiany.

Protokół wymiany to zestaw reguł (umowa, standard), który określa zasady wymiany danych między różnymi komputerami w sieci.

Protokoły są warunkowo podzielone na podstawowy (niższy poziom) odpowiedzialny za przekazywanie informacji wszelkiego rodzaju, oraz zastosowany (wyższy poziom) odpowiedzialny za funkcjonowanie służb specjalistycznych.

Host sieciowy, który zapewnia dostęp do wspólnej bazy danych, udostępnianie urządzeń we/wy i interakcję z użytkownikiem, nazywa się serwer.

Komputer sieciowy, który korzysta tylko z zasobów sieciowych, ale nie udostępnia własnych zasobów sieci, nazywa się klient(często nazywany również stanowisko pracy).

Aby pracować w globalnej sieci, użytkownik musi posiadać odpowiedni sprzęt i oprogramowanie.

Oprogramowanie można podzielić na dwie klasy:

programy serwerowe, które znajdują się w węźle sieci obsługującym komputer użytkownika;

programy klienckie znajdujące się na komputerze użytkownika i korzystające z usług serwera.

Globalne sieci zapewniają użytkownikom różnorodne usługi: poczta e-mail, zdalny dostęp do dowolnego komputera sieciowego, wyszukiwania danych i programów itp.

Sprzęt do wdrażania sieci LAN

W najprostszym przypadku do działania sieci wystarczą karty sieciowe i kabel. Jeśli potrzebujesz stworzyć dość złożoną sieć, będziesz potrzebować specjalnego sprzętu sieciowego.

Komputery w sieci lokalnej są połączone za pomocą kabli przesyłających sygnały. Kabel łączący dwa składniki sieci (na przykład dwa komputery) nazywany jest segmentem. Kable są klasyfikowane w zależności od możliwych wartości szybkości przesyłania informacji oraz częstotliwości awarii i błędów. Istnieją trzy główne kategorie najczęściej używanych kabli:

Skrętka nieekranowana . Maksymalna odległość, na jaką można zlokalizować komputery podłączone tym kablem, sięga 90 m. Szybkość przesyłania informacji - od 10 do 155 Mb/s; ekranowana skrętka. Szybkość przesyłania informacji - 16 Mbit/s na odległość do 300 m.

do ![]() kabel osiowy

. Różni się wyższą wytrzymałością mechaniczną, odpornością na zakłócenia i pozwala na przesyłanie informacji na odległość do 2000 m z prędkością 2-44 Mb/s;

kabel osiowy

. Różni się wyższą wytrzymałością mechaniczną, odpornością na zakłócenia i pozwala na przesyłanie informacji na odległość do 2000 m z prędkością 2-44 Mb/s;

światłowód . Idealne medium transmisyjne, na które nie oddziałują pola elektromagnetyczne, pozwala na przesyłanie informacji na odległość do 10 000 m z prędkością do 10 Gbps.

Skrętka jest obecnie najczęściej używana do budowy sieci lokalnych. Wewnątrz taki kabel składa się z dwóch lub czterech par skręconych drutów miedzianych. Skrętka ma również swoje odmiany: UTP (skrętka nieekranowana - skrętka nieekranowana) i STP (skrętka ekranowana - skrętka ekranowana). Tego typu kable są w stanie przesyłać sygnały na odległość około 100 m. Z reguły skrętka UTP jest stosowana w sieciach lokalnych. STP ma plecioną miedzianą powłokę z włókna, która ma więcej wysoki poziom ochrona i jakość niż powłoka Kabel UTP W kablu STP każda para żył jest dodatkowo ekranowana (jest owinięta warstwą folii), co chroni transmitowane dane przed zakłóceniami zewnętrznymi. Takie rozwiązanie pozwala na utrzymanie wysokich prędkości transmisji na większe odległości niż w przypadku użycia kabla UTP. Kabel skrętki jest podłączony do komputera za pomocą złącza RJ-45 (Registered Jack 45), które jest bardzo podobne do złącza telefonicznego RJ-11 (Registered Jack 11).

Skrętka jest w stanie zapewnić działanie sieci z prędkością 10, 100 i 1000 Mb/s.

Kabel koncentryczny składa się z drutu miedzianego pokrytego izolacją, metalowego oplotu ekranującego oraz płaszcza zewnętrznego. Środkowa żyła kabla przenosi sygnały, na które dane zostały wcześniej przekonwertowane. Taki drut może być lity lub skręcony. Istnieją dwa rodzaje sieci lokalnych kabel koncentryczny: cienka siatka. (cienki, 10Base2) i ThickNet (gruby, 10Base5). W chwili obecnej praktycznie nie ma sieci lokalnych opartych na kablu koncentrycznym. Szybkość przesyłania informacji w takiej sieci nie przekracza 10 Mb/s. Oba typy kabli, ThinNet i ThickNet, są podłączone do złącza BNC, a terminatory muszą być zainstalowane na obu końcach kabla.

Kable światłowodowe oparte są na włókna optyczne(światłowody), na których dane są przesyłane w postaci impulsów świetlnych. Sygnały elektryczne nie są przesyłane kablem światłowodowym, dzięki czemu sygnał nie może zostać przechwycony, co praktycznie eliminuje nieautoryzowany dostęp do danych. Kabel światłowodowy służy do przesyłania dużych ilości informacji przy najwyższych dostępnych prędkościach. Główną wadą takiego kabla jest jego kruchość: łatwo go uszkodzić, a montaż i podłączenie możliwe jest tylko za pomocą specjalnego sprzętu,

2. Karty sieciowe

Karty sieciowe umożliwiają podłączenie komputera i kabel internetowy. Karta sieciowa konwertuje informacje przeznaczone do wysłania w specjalne pakiety. Pakiet - logiczny zbiór danych, który zawiera nagłówek z informacjami adresowymi oraz samą informację. Nagłówek zawiera pola adresowe, które zawierają informacje o miejscu pochodzenia i przeznaczenia danych. karta sieciowa analizuje adres docelowy odebranego pakietu i określa, czy pakiet został rzeczywiście wysłany ten komputer. Jeśli wynik jest dodatni, płyta wyśle pakiet do systemu operacyjnego. W Inaczej pakiet nie zostanie przetworzony. Specjalne oprogramowanie pozwala na przetwarzanie wszystkich pakietów przechodzących przez sieć. Możliwość ta jest wykorzystywana przez administratorów systemu, gdy analizują działanie sieci, a atakujący do kradzieży danych przez nią przechodzących. Każda karta sieciowa ma indywidualny adres wbudowany w jej chipy. Adres ten nazywany jest adresem fizycznym lub MAC (Media Access Control). Kolejność czynności wykonywanych przez kartę sieciową jest następująca. Pobieranie informacji z systemu operacyjnego i konwertowanie ich na sygnały elektryczne do dalszej transmisji kablem. Odbieranie sygnałów elektrycznych przez kabel i przekształcanie ich z powrotem w dane, z którymi może współpracować system operacyjny. Ustalenie, czy odebrany pakiet danych jest przeznaczony dla tego konkretnego komputera. Kontrolowanie przepływu informacji między komputerem a siecią.

Coraz częściej karty sieciowe są integrowane z płyta główna i połącz się z mostem południowym. Procesor komunikuje się z mostkiem południowym i całym podłączonym do niego sprzętem przez mostek północny.

Ponadto system operacyjny każdego komputera podłączonego do sieci musi mieć narzędzia wsparcia sieci: specjalny system i programy użytkownika, a także zestaw określonych reguł rządzących formami i procedurami wymiany informacji w sieci między dwoma lub więcej urządzeniami (lub procesami), które są nazywane protokoły sieciowe

3. Wzmacniacze

Sieć lokalną można rozbudować za pomocą specjalnego urządzenia zwanego „repeaterem” (Repeater - repeater). Jego główną funkcją jest odbieranie danych na jednym z portów i przekierowywanie ich na inne porty. Porty te mogą być dowolnego typu: RJ-45 lub światłowodowe. Kombinacje również nie odgrywają roli, co pozwala łączyć elementy sieciowe, które są zbudowane w oparciu o różne rodzaje kabel. Przywracane są informacje w trakcie transmisji do innych portów w celu wyeliminowania odchyleń, które mogą pojawić się w procesie przemieszczania się sygnału ze źródła.

Repeatery mogą pełnić funkcję separacji. Jeśli repeater stwierdzi, że na którymkolwiek z portów występuje zbyt wiele kolizji, stwierdza, że istnieje problem w tym segmencie i izoluje go. Ta funkcja zapobiega rozprzestrzenianiu się awarii jednego z segmentów na całą sieć.

Wzmacniacz umożliwia:

§ połączyć dwa segmenty sieci tym samym lub różnymi typami kabli;

§ regenerować sygnał w celu zwiększenia maksymalnej odległości jego transmisji;

§ przesyłać strumień danych w obu kierunkach.

4. Koncentratory

Koncentrator to urządzenie zdolne do łączenia komputerów w fizyczną topologię gwiazdy. Koncentrator posiada kilka portów, które umożliwiają podłączenie komponentów sieciowych. Koncentrator z tylko dwoma portami nazywany jest mostem. Do połączenia dwóch elementów sieci potrzebny jest most.

Sieć wraz z hubem jest „wspólną magistralą”. Pakiety danych przesyłane przez koncentrator będą dostarczane do wszystkich komputerów podłączonych do sieci lokalnej.

Istnieją dwa rodzaje hubów:

§ Koncentratory pasywne. Takie urządzenia wysyłają odebrany sygnał bez jego wstępnego przetwarzania.

§ Koncentratory aktywne (repeatery wieloportowe). Odbierają przychodzące sygnały, przetwarzają je i przesyłają do podłączonych komputerów.

5. Przełączniki

Przełączniki są potrzebne do ustanowienia ściślejszego połączenia sieciowego między komputerem wysyłającym a komputerem docelowym. W procesie przesyłania danych przez przełącznik, w jego pamięci zapisywane są informacje o adresach MAC komputerów. Korzystając z tych informacji, przełącznik kompiluje tablicę routingu, w której dla każdego komputera jest wskazane, że należy do określonego segmentu sieci.

Gdy przełącznik odbiera pakiety danych, tworzy specjalne połączenie wewnętrzne (segment) między dwoma portami, korzystając z tabeli routingu. Następnie wysyła pakiet danych do odpowiedniego portu na komputerze docelowym w oparciu o informacje opisane w nagłówku pakietu.

Dzięki temu połączenie to jest odizolowane od innych portów, co pozwala komputerom na wymianę informacji z maksymalną prędkością dostępną dla tej sieci. Jeśli przełącznik ma tylko dwa porty, nazywany jest mostem.

Przełącznik zapewnia następujące funkcje:

§ wysłać pakiet danych z jednego komputera do komputera docelowego;

§ zwiększyć szybkość transmisji danych.

6. Routery

Router działa podobnie do przełącznika, ale ma większą funkcjonalność. Uczy się nie tylko MAC, ale także adresów IP obu komputerów biorących udział w transmisji danych. Podczas przesyłania informacji między różnymi segmentami sieci routery analizują nagłówek pakietu i starają się znaleźć najlepszą ścieżkę dla danego pakietu. Router jest w stanie określić ścieżkę do dowolnego segmentu sieci na podstawie informacji z tabeli routingu, co pozwala na utworzenie ogólnego połączenia z Internetem lub siecią rozległą.

Routery umożliwiają dostarczanie pakietów w najszybszy sposób, co może zwiększyć przepustowość dużych sieci. Jeśli jakikolwiek segment sieci jest przeciążony, przepływ danych obierze inną ścieżkę.

Zwykły komputer może być używany jako prosty router.

Globalna sieć komputerowa Internet

Skład internetu

Internet to sieć sieci. Sieci lokalne zazwyczaj łączą kilkadziesiąt komputerów znajdujących się w tym samym budynku, ale nie pozwalają na udostępnianie informacji użytkownikom znajdującym się np. w różnych częściach miasta. W takim przypadku zapewniony jest zdalny dostęp do informacji sieci regionalne, łącząc komputery w tym samym regionie (miasto, kraj, kontynent).

Wiele organizacji zainteresowanych ochroną informacji przed nieautoryzowanym dostępem (np. wojskowych, bankowych itp.) tworzy własne, tzw sieci korporacyjne. Sieć firmowa może łączyć tysiące i dziesiątki tysięcy komputerów znajdujących się w różnych krajach i miastach.

Potrzeba stworzenia jednego świata przestrzeń informacyjna doprowadziło do zjednoczenia lokalnych, regionalnych i sieci korporacyjne do globalnej sieci komputerowej Internet. W efekcie obecnie (stan na styczeń 2005 r.) szkielet Internetu stanowi ponad trzysta milionów serwerów.

Niezawodność funkcjonowania globalnej sieci zapewnia dużą liczbę kanałów do przesyłania informacji o dużej przepustowości między sieciami lokalnymi, regionalnymi i korporacyjnymi. Na przykład rosyjski regionalny śieć komputerowa Runet (RU) jest połączony licznymi kanałami transmisji informacji z sieciami regionalnymi w Ameryce Północnej (USA), Europie (UE) i Japonii (JP) (ryc. 6.5).

Internet to globalna sieć komputerowa, w której sieci lokalne, regionalne i korporacyjne są połączone licznymi kanałami transmisji informacji o dużej przepustowości.

Połączenie internetowe. Każda sieć lokalna, regionalna lub firmowa ma co najmniej jeden komputer (serwer internetowy), który ma: stałe połączenie Do internetu.

Najczęściej używany do łączenia sieci lokalnych linie światłowodowe znajomości. Jednak w przypadkach, gdy podłączone są niewygodnie zlokalizowane lub oddalone sieci komputerowe, gdy ułożenie kabli jest utrudnione lub niemożliwe, stosuje się bezprzewodowe linie komunikacyjne. Jeśli anteny nadawcza i odbiorcza znajdują się w zasięgu wzroku, to kanały radiowe, w przeciwnym razie informacje są wymieniane za pośrednictwem kanał satelitarny za pomocą specjalnych anten (ryc. 6.6).

Setki milionów komputerów użytkowników może okresowo łączyć się z Internetem za pośrednictwem przełączane kanały telefoniczne przez Dostawcy Internetu. Dostawcy Internetu mają szybkie połączenia swoich serwerów z Internetem, dzięki czemu mogą zapewnić dostęp do Internetu za pośrednictwem kanałów telefonicznych setkom i tysiącom użytkowników jednocześnie.

Aby połączyć komputer użytkownika kanałem telefonicznym z serwerem dostawcy Internetu, modemy muszą być podłączone do obu komputerów. Modemy zapewniają transmisję cyfrowych danych komputerowych za pośrednictwem analogowych kanałów telefonicznych z prędkością do 56 Kbps.

Nowoczesny ADSL-technologie pozwalają na zastosowanie konwencjonalnych kanały telefoniczne do szybkiego połączenia internetowego (1 Mb/s lub więcej). Ważne jest, aby numer telefonu pozostaje wolny.

Zwykłe i Modemy ADSL podłączony do portu USB komputera i do złącza gniazdo telefoniczne(rys. 6.7).

|

| Ryż. 6.7. Modemy zwykłe i ADSL |

Użytkownicy laptopów mogą łączyć się z Internetem za pomocą sieci bezprzewodowej Technologia Wi-Fi. Bezprzewodowe punkty dostępowe połączone z Internetem są instalowane na dworcach kolejowych, lotniskach i innych miejscach publicznych. W promieniu 100 m laptop wyposażony w komunikacja bezprzewodowa, automatycznie uzyskuje dostęp do Internetu z prędkością do 11 Mb/s.

pytania testowe

1. Jakie rodzaje sieci komputerowych tworzą Internet?

2. Jakie są sposoby łączenia się z Internetem i jakie są ich zalety i wady?

Adresowanie internetowe

Adres internetowy. Aby komputery mogły się odnaleźć w procesie wymiany informacji, istnieje jeden system adresowanie w oparciu o wykorzystanie adresów internetowych.

Każdy komputer podłączony do Internetu ma swój własny 32-bitowy plik binarny adres internetowy.

Istnieje formuła, która wiąże liczbę możliwych komunikatów informacyjnych N i ilość informacji I, jaką niesie otrzymany komunikat:

Adres internetowy niesie ze sobą ilość informacji I = 32 bity, to łączna liczba N różnych adresów internetowych wynosi:

N = 2 I = 2 32 = 4 294 967 296

32-bitowy adres internetowy łączy z Internetem ponad 4 miliardy komputerów.

Przez Nowa technologia "Inteligentny dom„do internetu można podłączyć nie tylko komputery, ale również sprzęt AGD (lodówki, pralki itp.) oraz sprzęt audio i wideo, którym można sterować zdalnie. W takim przypadku cztery miliardy adresów internetowych mogą nie wystarczyć i będziesz musiał przejść na dłuższy adres internetowy.

Aby zapewnić czytelność, binarny 32-bitowy adres internetowy można podzielić na cztery części po 8 bitów, a każda część jest reprezentowana w postaci dziesiętnej. Dziesiętny adres internetowy składa się z czterech liczb z zakresu od 0 do 255 oddzielonych kropkami (na przykład 213.171.37.202) (tabela 6.1).

Wszystkie serwery internetowe mają stałe adresy internetowe. Jednak dostawcy usług internetowych często zapewniają użytkownikom dostęp do Internetu nie ze stałym, ale tymczasowym adresem internetowym. Adres internetowy może się zmieniać za każdym razem, gdy łączysz się z Internetem, ale pozostaje taki sam podczas sesji i może być określony przez użytkownika.

System nazw domen. Nie jest łatwo zapamiętać adres liczbowy, dlatego dla wygody internautów, system domen nazwy, które mapują numeryczny adres internetowy komputera na unikalny Nazwa domeny.

System nazw domen ma struktura hierarchiczna: domeny najwyższego poziomu - domeny drugiego poziomu - domeny trzeciego poziomu.

Istnieją dwa rodzaje domen najwyższego poziomu: geograficzne i administracyjne. Każdy kraj na świecie ma swoją własną domenę geograficzną, oznaczoną dwuliterowym kodem. Na przykład Rosja jest właścicielem domeny geograficznej ru, w której organizacje rosyjskie a obywatele mają prawo zarejestrować domenę drugiego poziomu.

Domeny administracyjne są oznaczone trzema lub więcej literami i są przeznaczone do rejestracji domen drugiego poziomu przez organizacje różnego typu (Tabela 6.2).

Tak więc Microsoft zarejestrował domenę drugiego poziomu Microsoft w administracyjnej domenie najwyższego poziomu com oraz Moskiewski Instytut Otwartej Edukacji - domena drugiego poziomu metodysta w geograficznej domenie najwyższego poziomu en(rys. 6.8).

|

| Ryż. 6.8. System nazw domen |

Nazwa domeny serwera internetowego składa się z sekwencji (od prawej do lewej) nazw domeny najwyższego poziomu, domeny drugiego poziomu i rzeczywistej nazwy komputera. Tak więc główny serwer firmy Microsoft ma nazwę www.microsoft.com, a serwer instytutu nosi nazwę iit.metodist.ru.

Każdy komputer podłączony do Internetu ma adres internetowy, ale może nie mieć nazwy domeny. Serwery internetowe mają nazwy domen, ale komputery, które łączą się z Internetem za pośrednictwem linii telefonicznych, zwykle nie mają nazwy domeny.

pytania testowe

1. Czy każdy komputer podłączony do Internetu ma adres internetowy? Nazwa domeny?

2. Jak zbudowany jest system nazw domen?

Zadania do samorealizacji

6.3 Zadanie z krótką odpowiedzią. Binarny 32-bitowy adres internetowy komputera jest reprezentowany w postaci dziesiętnej.

6.4 Zadanie z krótką odpowiedzią. Zapisz nazwę domeny komputera zarejestrowanego w domenie pierwszego poziomu ru, szkoły domenowej drugiego poziomu i posiadającego własną nazwę www.

Routing i transport danych w sieciach komputerowych

Internet, który jest siecią sieci i łączy ogromną liczbę różnych sieci lokalnych, regionalnych i korporacyjnych, funkcjonuje i rozwija się dzięki wykorzystaniu jedna zasada routing i transport danych.

Routing danych. Routing danych zapewnia transfer informacji między komputerami w sieci. Rozważ zasadę routingu danych przez analogię do przesyłania informacji za pomocą zwykłej poczty. Aby list dotarł do miejsca przeznaczenia, na kopercie wskazane są adres odbiorcy (do którego list jest) oraz adres nadawcy (od którego list pochodzi).

Podobnie informacje przesyłane przez sieć są „pakowane do koperty”, na której „zapisane są adresy internetowe komputerów odbiorcy i nadawcy”, na przykład: „Do: 198.78.213.185”, „Od: 193.124.5.33”. Zawartość koperty język komputerowy nazywa się Pakiet internetowy i jest zbiorem bajtów.

W procesie przesyłania listów zwykłych są one najpierw dostarczane do placówki pocztowej najbliższej nadawcy, a następnie przekazywane wzdłuż łańcucha placówek pocztowych do placówek pocztowych najbliższych odbiorcy. W pośrednich urzędach pocztowych listy są sortowane, czyli ustalane, do którego kolejnego urzędu pocztowego należy wysłać dany list.

Pakiety internetowe w drodze do komputera odbiorczego przechodzą również przez liczne pośredniczące serwery internetowe, na których odbywa się operacja routingu. W wyniku routingu pakiety internetowe są przesyłane z jednego serwera internetowego do drugiego, stopniowo zbliżając się do komputera odbierającego.

Rozgromienie Pakiety internetowe zapewniają dostarczenie informacji z komputera wysyłającego do komputera odbierającego.

Trasy dostarczania pakietów internetowych mogą być zupełnie inne, a zatem pierwsze pakiety internetowe mogą być ostatnimi, które dotrą do komputera odbiorcy. Na przykład w procesie przesyłania pliku z serwera Od na serwer Do trasą pierwszego pakietu internetowego może być Od-1-2-Do, drugiego - Od-Do, a trzeciego - Od-3 -4-5-Do (ryc. 6.9).

|

| Ryż. 6.9. Routing i transport danych |

„Geografia” Internetu znacznie różni się od geografii, do której jesteśmy przyzwyczajeni. Szybkość pozyskiwania informacji nie zależy od odległości serwera internetowego, ale od trasy informacji, czyli liczby serwerów pośredniczących i jakości łączy komunikacyjnych (ich przepustowość łącza), za pośrednictwem którego przekazywane są informacje z serwera na serwer.

Możesz zapoznać się z trasą informacji w Internecie za pomocą programy specjalne, które pozwalają śledzić, przez które serwery iz jakim opóźnieniem przesyłane są informacje z wybranego serwera internetowego na Twój komputer.

Transport danych. Teraz wyobraź sobie, że musimy wysłać pocztą wielostronicowy rękopis, ale poczta nie przyjmuje paczek i paczek. Pomysł jest prosty: jeśli rękopis nie mieści się w zwykłej kopercie pocztowej, należy go posortować na kartki i wysłać w kilku kopertach. Jednocześnie arkusze rękopisu muszą być ponumerowane, aby odbiorca wiedział, w jakiej kolejności te arkusze należy później zbierać.

W Internecie podobna sytuacja często ma miejsce, gdy komputery wymieniają duże pliki. Jeśli wyślesz taki plik w całości, to może on na długi czas "zatkać" kanał komunikacji, czyniąc go niedostępnym dla wysyłania innych wiadomości.

Aby temu zapobiec, na komputerze wysyłającym musisz przerwać duży plik na małe części, ponumeruj je i przetransportuj w postaci oddzielnych pakietów internetowych do komputera odbiorcy.

Plik źródłowy musi zostać złożony z poszczególnych części we właściwej kolejności na komputerze odbierającym, aby plik nie mógł zostać złożony, dopóki nie dotrą wszystkie pakiety internetowe.

Transport danych odbywa się to poprzez podzielenie plików na pakiety internetowe na komputerze wysyłającym, trasowanie każdego pakietu indywidualnie i ponowne złożenie plików z pakietów w ich oryginalnej kolejności na komputerze odbierającym.

Czas transportu poszczególnych paczek internetowych pomiędzy lokalny komputer a serwer internetowy można określić za pomocą specjalnych programów.

Routing i transport danych w Internecie opiera się na protokole TCP/IP, który jest podstawowym „prawem” Internetu. Termin „TCP/IP” obejmuje nazwy dwóch protokołów transmisji danych:

- TCP (Transmission Control Protocol - protokół transportowy);

- IP (protokół internetowy - protokół routingu).

pytania testowe

1. W jaki sposób dostarczane są dane pod wskazany adres internetowy?

2. Jaki jest cel dzielenia plików na pakiety internetowe podczas przesyłania plików przez sieci komputerowe?